更新时间:2023-12-14

1. 安全GPT-检测大模型简介

大型语言模型提供了一种强大的网络架构,使得模型能够吸收和融合多种层次的知识,包括代码语义、资产信息、威胁情报、安全攻防等。因此,安全GPT检测大型模型基于海量流量、代码、安全日志等特定安全领域数据,并结合多种训练手段,从而实现了高精准的攻击流量检测和解读。由于受益于海量安全知识的训练,大型模型具有强大的泛化能力,能够有效地检测Web 0day漏洞、高度对抗的混淆、协议绕过等高级威胁。与传统的黑盒检测方式相比,大型模型的检测不仅能够检测到攻击,还能够解释和判断逻辑,从而协助运营人员理解隐蔽威胁。

2. 核心优势

2.1. 检测能力最强,全方位保障用户安全

安全GPT吸收了多种知识,能够深入理解代码语义、安全GPT检测大模型再利用混淆payload数据对检测大模型进行微调后,它能够自动化识别混淆代码行中的无意义字符,并且根据自己的理解将其去掉,还原成最原始的命令。

2.1.1. 基础web安全检测能力

深信服安全GPT为通用Web安全检测与研判模型,覆盖多种Web攻击场景,目前已覆盖SQL注入,命令执行,Java代码注入,Java反序列化,PHP反序列化,目录遍历等多种Web攻击场景。与传统引擎不同,深信服安全GPT不需区分Web底层语言,避免了人工设计特征的局限性,不需为每一种攻击设计专有模型,真正实现了使用一个模型,实现通用web攻击检测的目的。

2.1.2. 0day检测

由于0day价值极高,针对0day的对抗最为激烈,且呈现高级化、隐蔽化的特点。传统检测主要采用规则和语义引擎来识别并阻断攻击。规则检测速度快,检测方式灵活,可扩展性强,但是表达能力有限。而语义分析引擎,虽然可以利用编译原理技术,判断流量中是否含有可执行的代码,但是语义引擎受限于语法解析,出现版本差异或新语法时,无法解析并拦截,使得前两种方法,对0day与针对0day的对抗都没有非常好的解决方案。

深信服安全GPT是通过海量的HTTP流量、日志、代码等数据的预训练而成的深信服大模型。其具备HTTP流量理解能力、代码理解能力、攻防对抗理解能力和安全常识理解能力。因为见过大量的代码,混淆的样例, 检测大模型拥有更强大的代码理解能力。此外,它还能够根据报文的其他可疑信息进行判断,从而对一些弱特征的0day攻击也能够检出(而不会导致大量误报)。

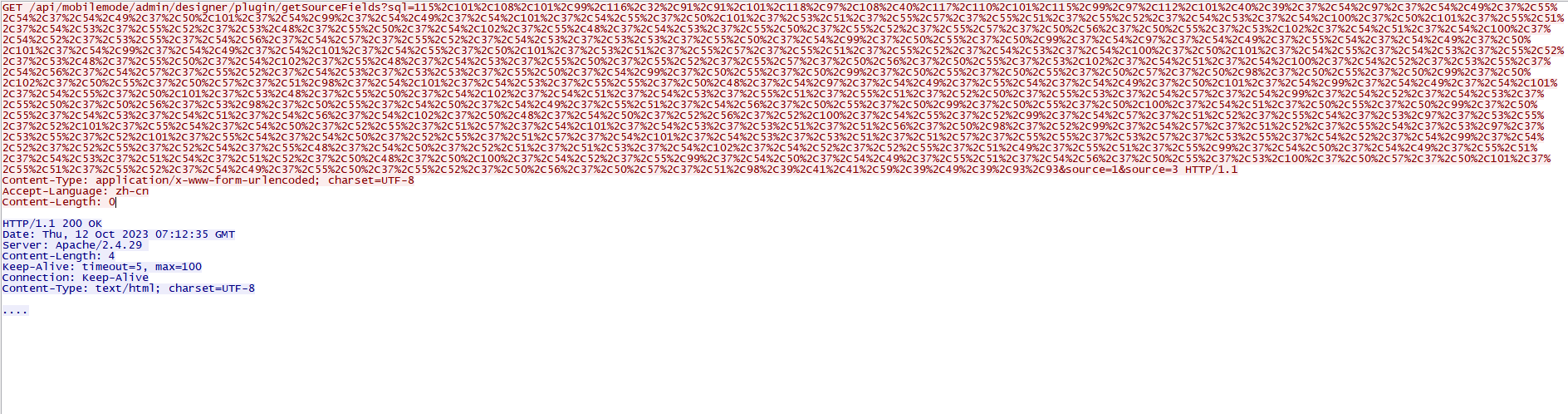

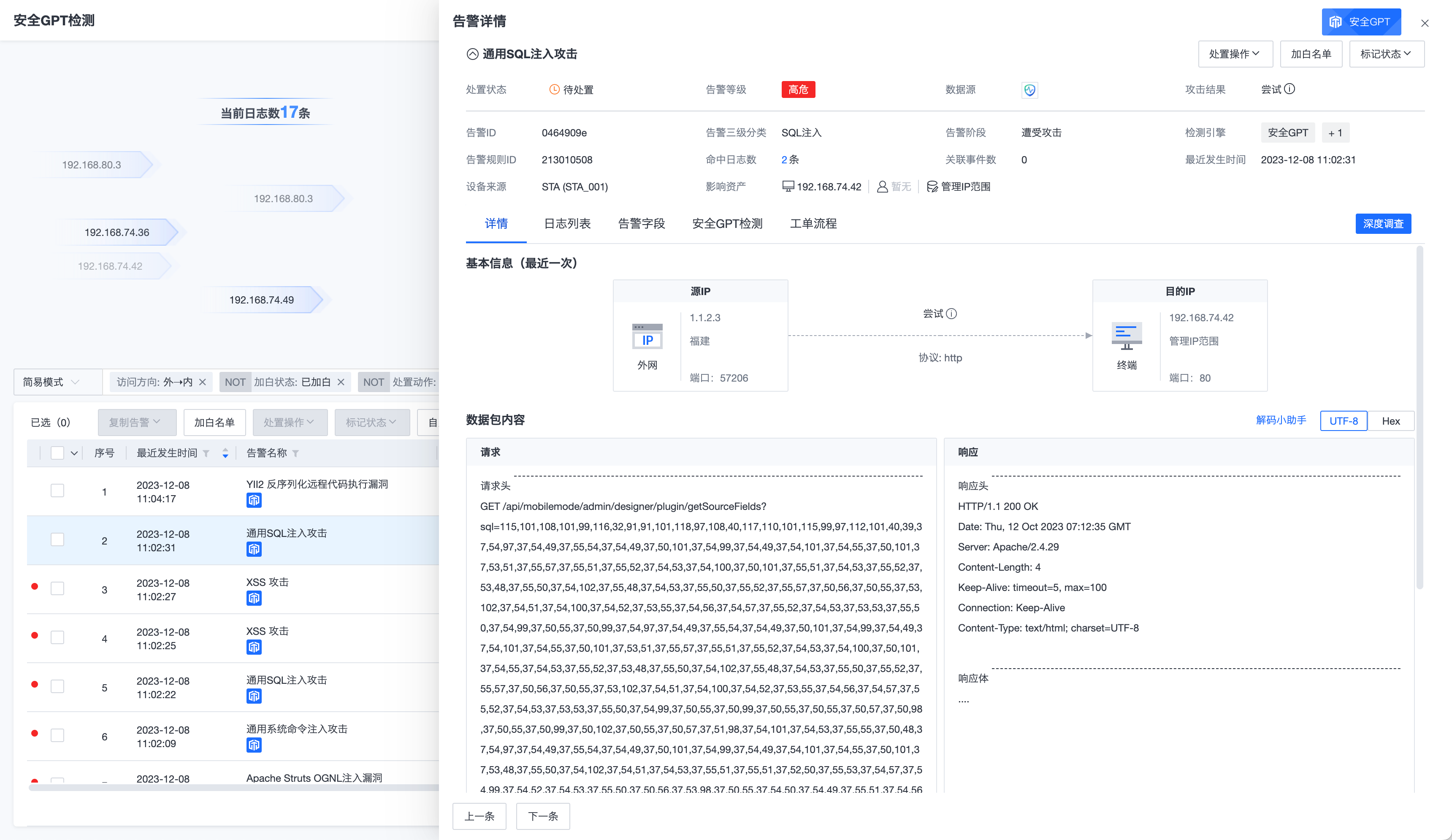

安全GPT检测大模型支持0day检出,示例为2023年HW0day检出案例:

检出效果:

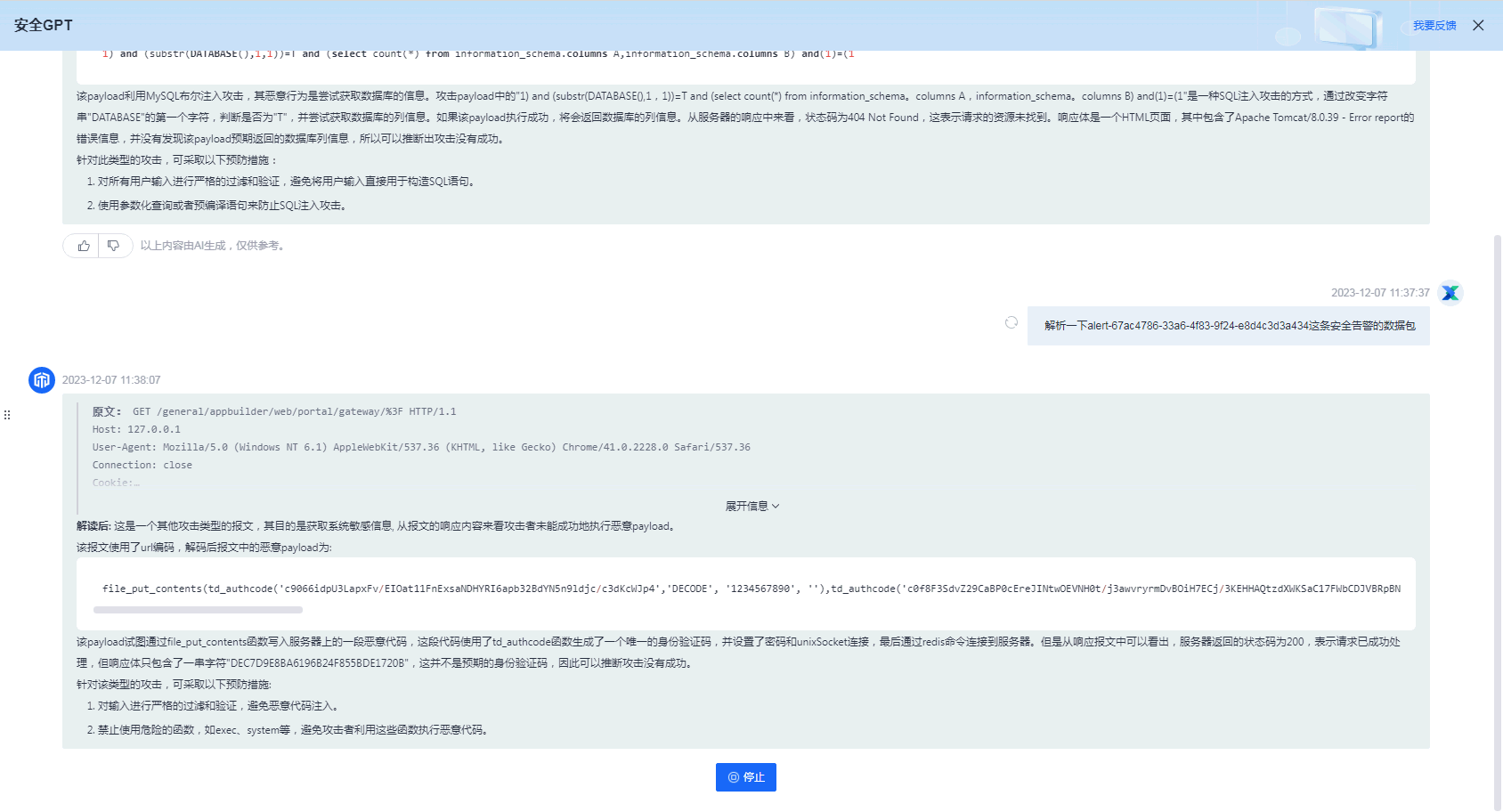

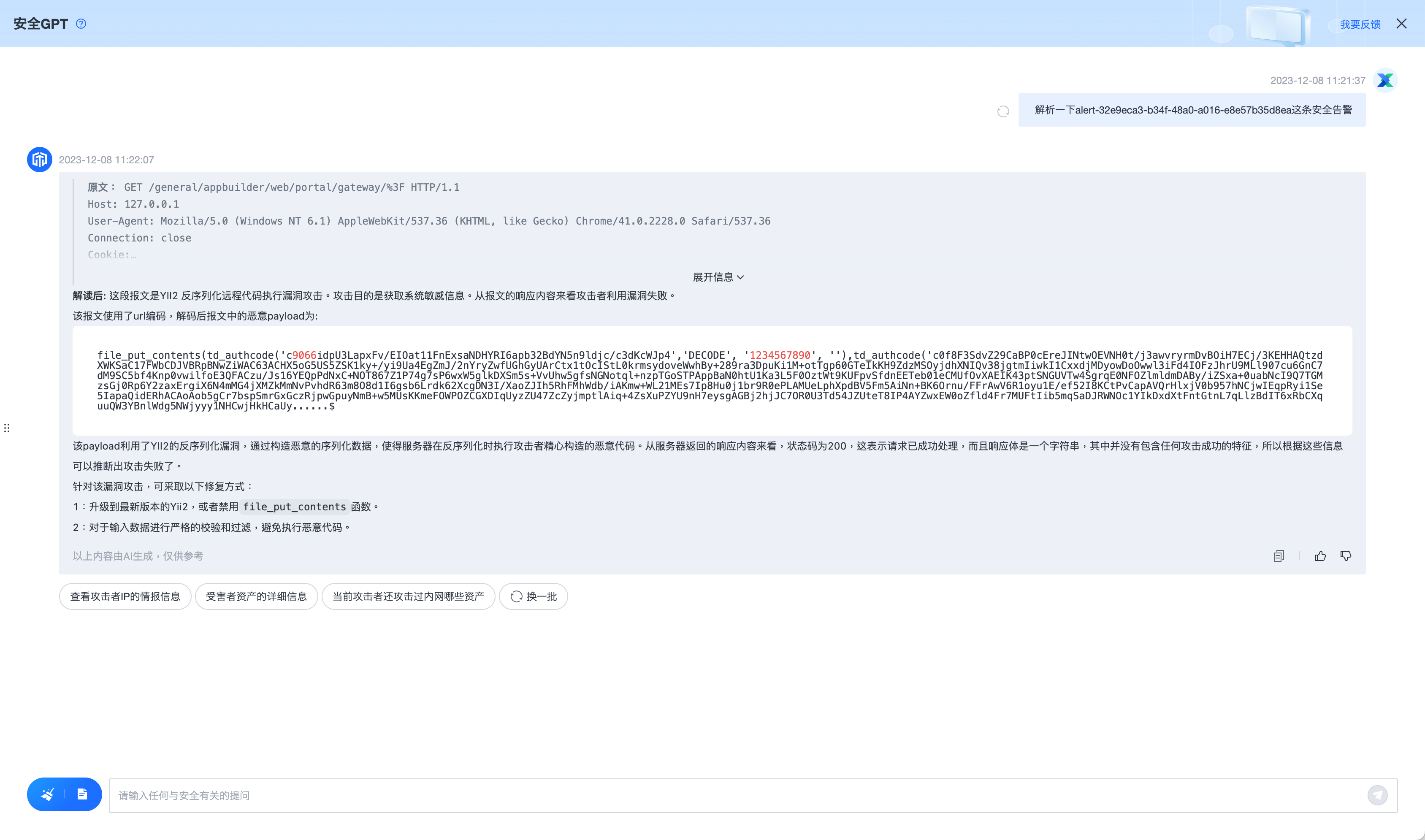

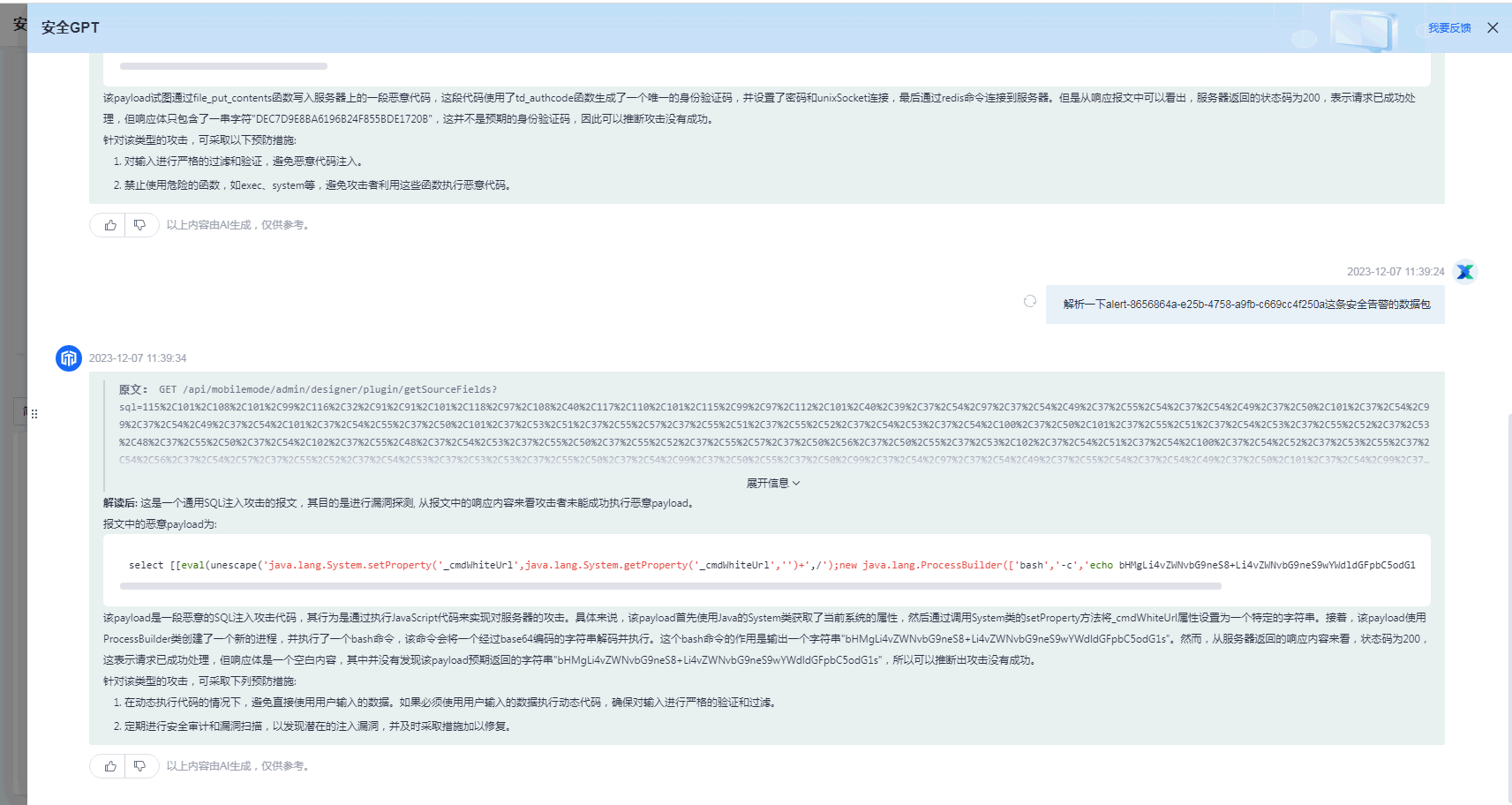

数据包解读:

2.1.3. 混淆对抗检测

由算法工程师与安全工程师寻找语法改动点、验证攻击手法、设计检测方案,整体流程耗时较长。深信服安全GPT使用多语言代码数据,同时结合代码注释与代码说明,利用COT等训练方式,实现多种底层语言的学习。针对因引擎无法解析引发的漏报问题,安全GPT无需进行语法分析,利用对代码的理解与模型的泛化能力,可实现混淆对抗场景下流量的检测。

示例中,进行了ascii编码、URL编码、BASE64,对于混淆攻击,传统引擎受制于协议,受制于语法的还原,而安全GPT正常检出。

数据包:

数据包解读:

2.2. 研判能力最强,极大缩短事件处置效率

基于安全GPT具备最强检测能力,同时融合了漏洞、情报信息,安全GPT根据数据包中关键字段与上下文信息,使用专业术语,进行数据包的解读与针对性研判。能够让普通运营人员具备普通运维人员水平,通过快速研判与解读,大幅度提升事件处置效率。

2.2.1. 数据包研判

安全GPT支持Webshell上传,Java反序列化,SQL注入,PHP代码注入等多种Web安全相关攻击流量的解读,同时支持混淆攻击、加密流量的解读,解读内容包含攻击类型,攻击目的,攻击代码还原,攻击结果研判,攻击方式以及修复建议。

检测大模型支持数据研判解读: