更新时间:2024-01-19

攻防百宝箱提供深信服XDR全局威胁狩猎,方便您进行快速调查溯源。通过对威胁情报以及威胁实体的检索,自动进行统计分析,相比使用专家模式进行威胁狩猎再进一步降低威胁狩猎门槛,提高安全运营工作效率。

攻防百宝箱介绍

在深信服XDR任意页面点击左下角全局调查按钮,进入全局调查页面,根据IP地址、域名、MD5结合时间段一键进行威胁狩猎并且进行信息统计。

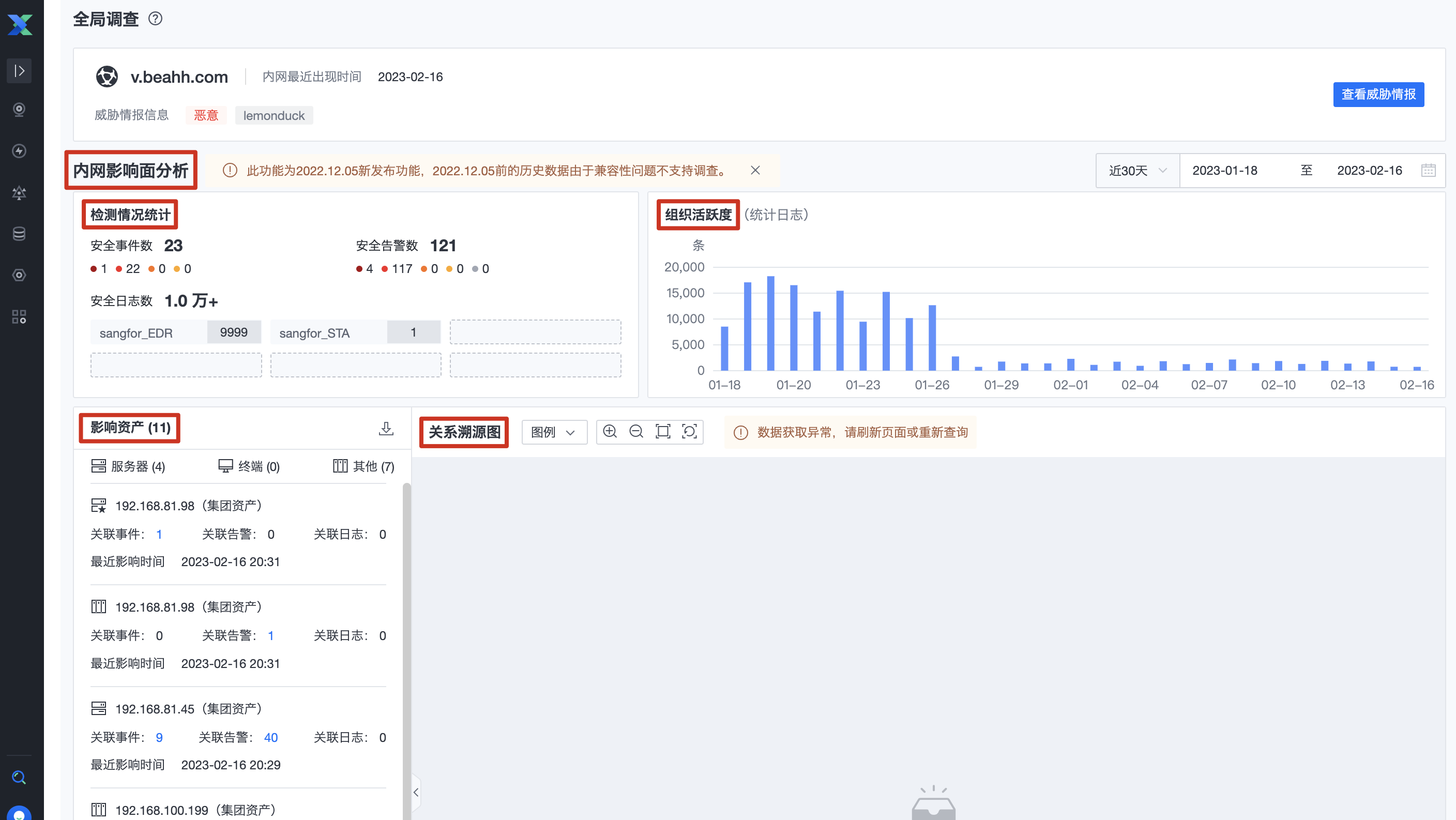

全局调查内容包括检测情况统计、组织活跃度、影响资产以及关系溯源图四大方面进行内网影响分析。

域名调查

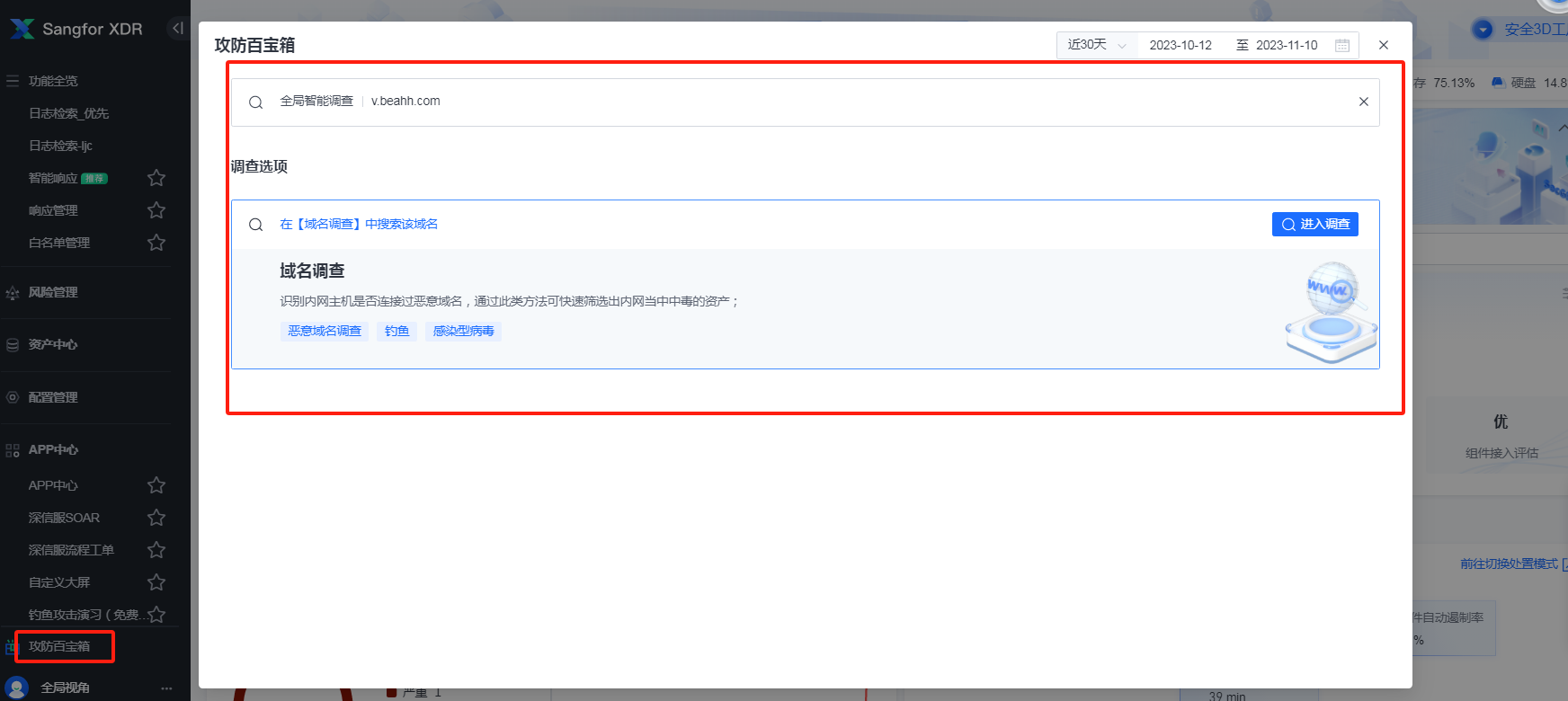

场景一:A客户收到监管单位通报,内网有主机访问v.beahh.com这个挖矿域名,需要排查哪些主机访问了挖矿域名并且进行整改。

点击深信服XDR左下角全局调查按钮,选择全局调查域名,输入被通报的挖矿域名v.beahh.com,回车进行搜索。

根据全局调查结果展示内网首次出现事件为2023-02-16,涉及服务11台,产生了23个安全事件,关联到121个安全告警,根据威胁情报得知该域名为lemonduck挖矿相关域名。

其中需要注意的是根据全局调查对象的不同,右上角显示的按钮标签不同,其中对应关系为下表所示

| 全局调查对象 |

右上角按钮类型 |

| IP地址 |

资产管理 |

| 域名 |

威胁情报 |

| MD5 |

威胁情报 |

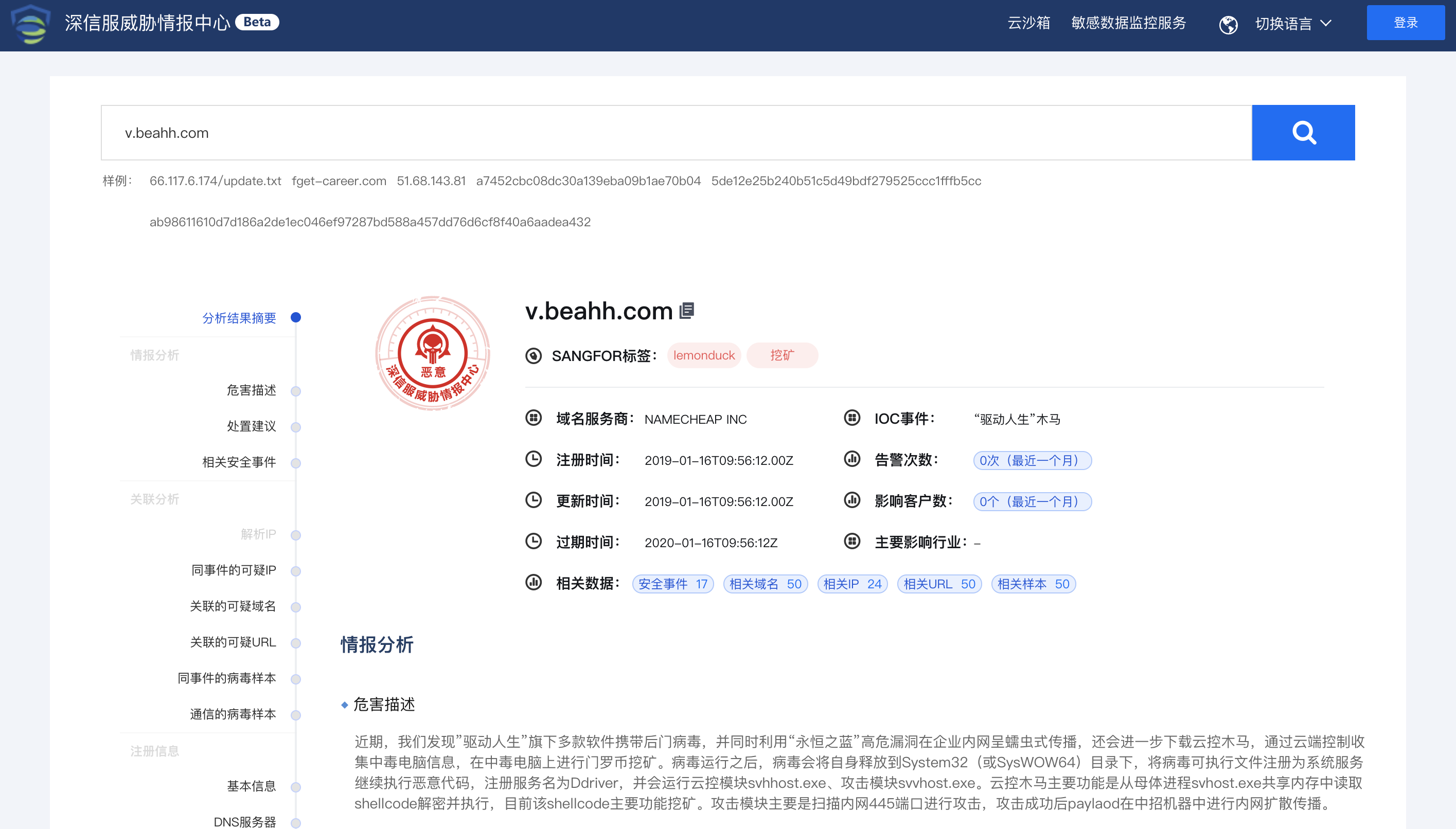

点击右上角查看威胁情报,跳转深信服威胁情报中心查看该域名详细威胁情报

主机动态取证

介绍:APT 事件响应及自动化溯源分析平台离线版客户端,支持自动化采集各类常规系统项、BYOVD 痕迹、Rootkit 痕迹、APT 组织攻击痕迹的取证,帮助安全分析师,提高 APT 攻击事件调查及溯源取证分析效率。并绑定XDR的百宝箱授权,无授权/授权过期时工具不可用。

- 使用步骤

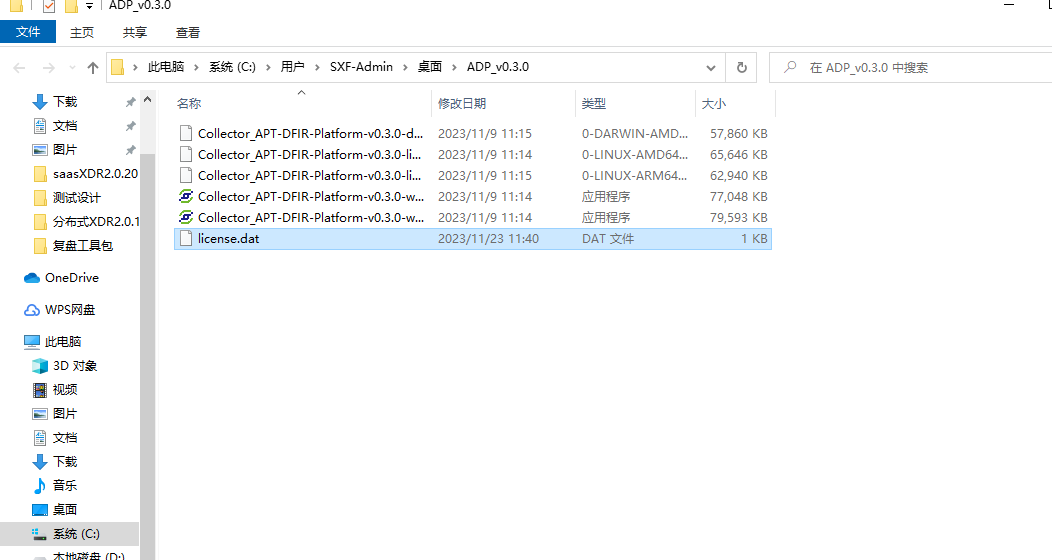

- 根据取证主机系统下载对应工具,支持系统:Windows(64位)/Windows(32位)/Linux/Linux(信创版)/MacOS

- 在XDR百宝箱->主机动态取证模块,点击“获取授权”下载取证工具授权文件dat

-

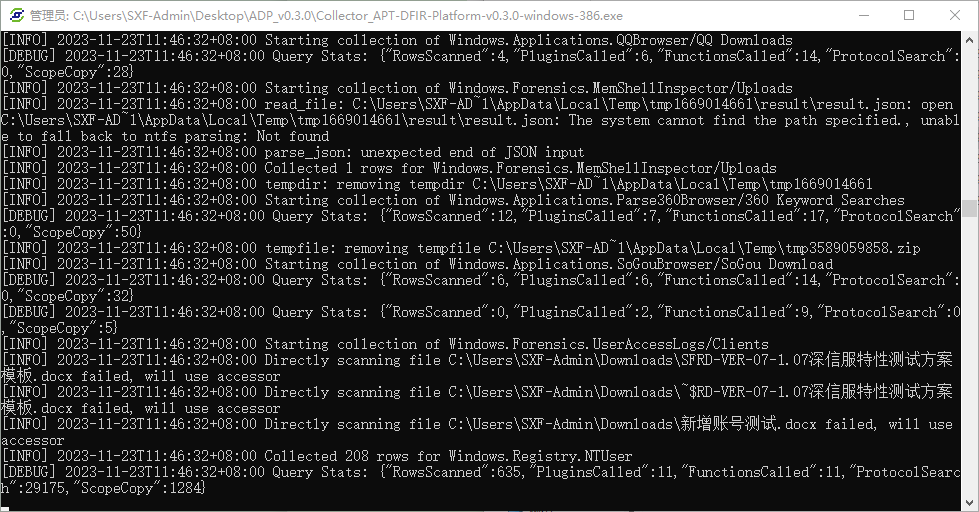

- 将授权文件license.dat与取证工具放在同一目录下,以管理员权限运行工具

-

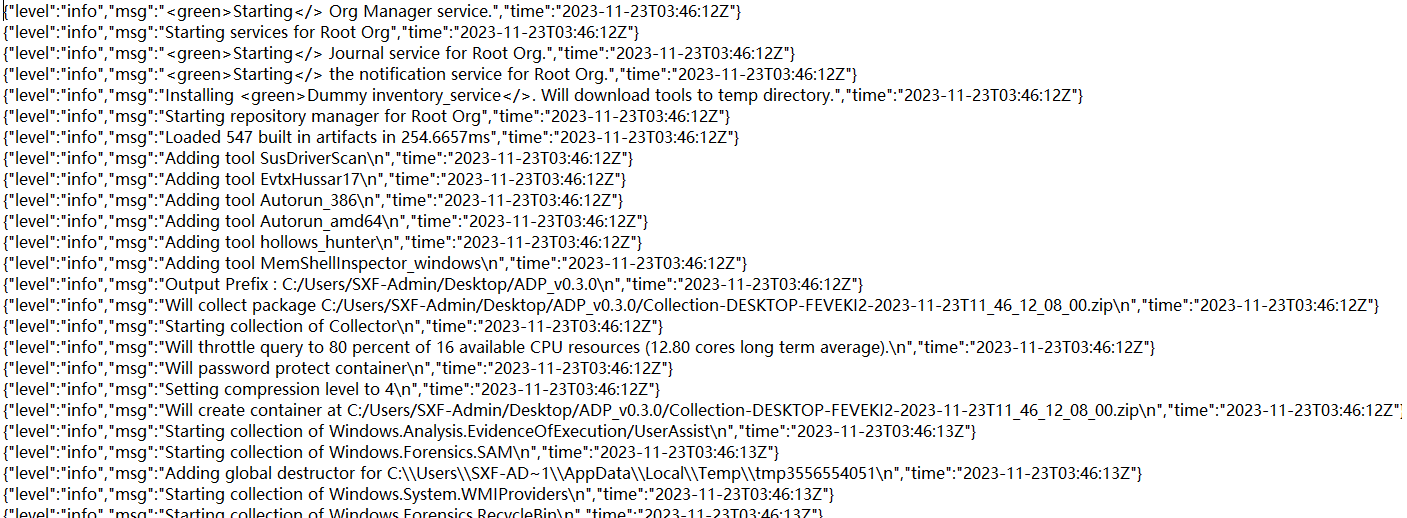

- 执行结束后,同级目录下生成工具运行日志Collector_APT-DFIR-Platform.exe.log、采集日志Collection-Hostname-XXXX.zip文件,其中zip文件为采集的信息,以csv格式保存,默认密码为infected