更新时间:2025-11-25

coremail邮件系统处置:

1、 登录防钓鱼大模型,打开[配置管理/设备接入]页面,设备类型选择“邮件处置:coremail”。设备名称可自定义,IP根据实际填入,端口默认为9900,以及coremail的账号和密码。邮件处置根据实际需求选择是否删除邮件、移动邮件到对应文件夹或不处置,以及是否要通知收件人等; 邮件采集处选择前面配置的BCC密送同域或跨域策略; Coremail邮件系统-监控规则处若coremail配置的监控收到的邮件与bcc密送配置的邮件采集策略一致则需要勾选,不一致则不勾选。

2、点击<连通性检测>若通过则点击<确认>保存即可,若连通性未通过则检车IP端口是否放通,账号密码是否错误。

3、上述配置会把邮件移入垃圾箱中,若邮件量过大可能会导致邮箱空间被打满,故需要在coreamil中同步配置定时清空垃圾箱。

4、目前市面上Coremail主流的有XT5、XT6两个大版本,两个版本都支持API方式对邮箱用户进行模拟操作,如搜索、移动、删除邮件等操作,邮件处置需要依赖API的对接才能完成。

(1)API模块并不是所有的Coremail部署都有默认安装,如有缺失,请联系Coremail技术支持进行安装(该模块为coremail收费模块,若不安装则无法使用联动处置能力)。

(2)API的访问会对源IP进行校验,需要在Coremail管理平台上进行放通配置,并重启rmiserver,0.0.0.0-255.255.255.255则是对所有IP放通(无需关注当前页面6195这个端口配置,实际上我们依赖的API端口是9900,也不需要在这里变动端口)

5、除了需要放通设备源IP控制以外,初次使用API接口,需要创建一个邮箱账号,用于API调用,比如:sangforgpt@sangfor.com password123 (示例):

在Coremail后台执行命令 # 这个命令代表授予 sangforgpt@sangfor.com 这个账号最高权限

/home/coremail/bin/userutil --set-user-attr sangforgpt@sangfor.com api_acl=@all

注:如果Coremail开启了高级别的登录校验,则需要在对应账号的安全设置中生成一个专用密码来替换原本的登录密码进行API认证登录

6、以上配置完成后,则可以使用对应版本的token获取接口,替换其中对应的账号、密码,尝试请求。

如V3版本:

curl --location --request POST 'http://<Coremail服务器IP>:9900/apiws/v3/requestToken' \

--header 'Content-Type: application/json' \

--data-raw '{

"app_id":"sangforgpt@sangfor.com",

"secret":"password123"

}'

# 请求成功后,响应Body中存在Code为0,则表示配置无误,接口能正常使用

Exchange Server处置:

1、 使用管理员账号登录exchange 管理中心,在[收件人]处点击<+>进行账号添加。

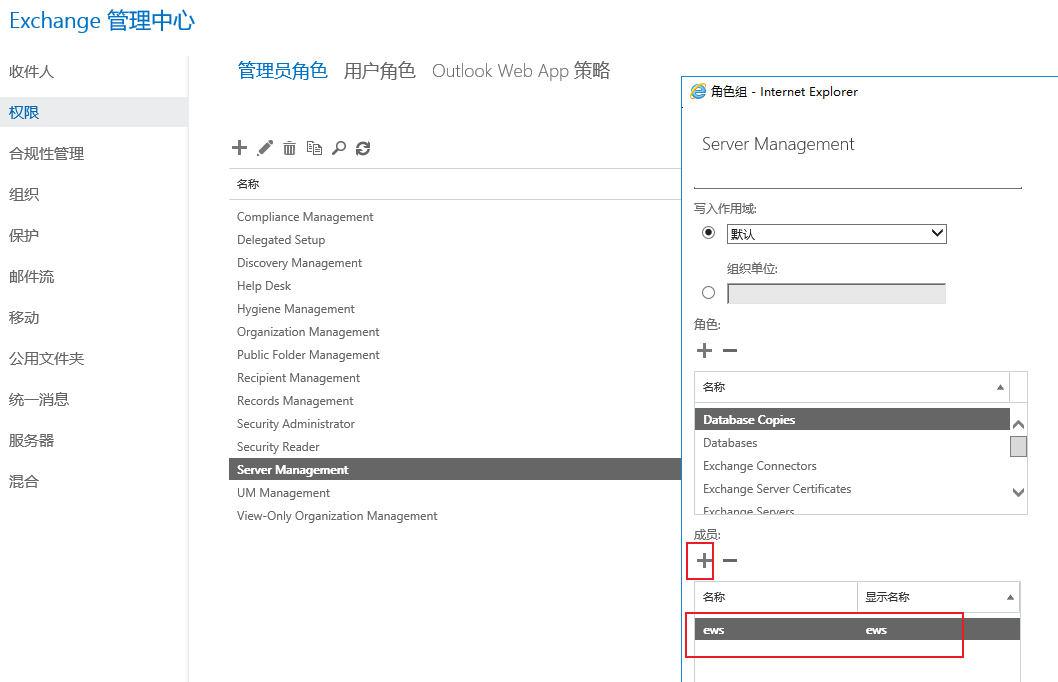

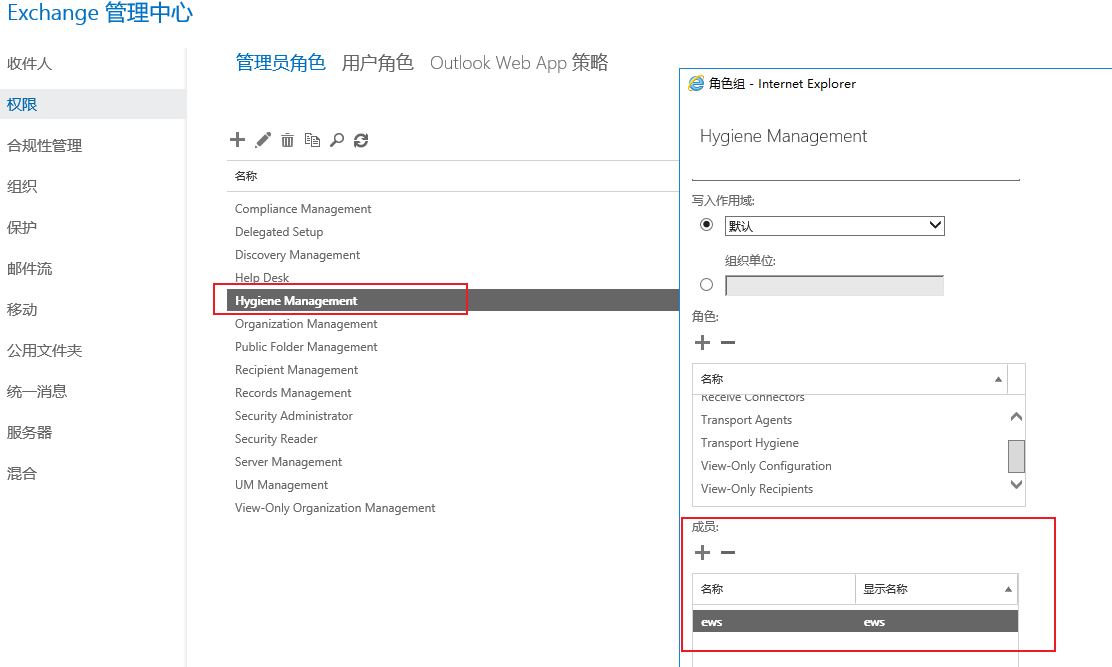

2、 进入[权限]页面,将新建的账号添加到Server Management、Hygiene Management 两个角色组。

Server Management角色:拥有接口调用权限;Hygiene Management角色:拥有模拟账号权限。

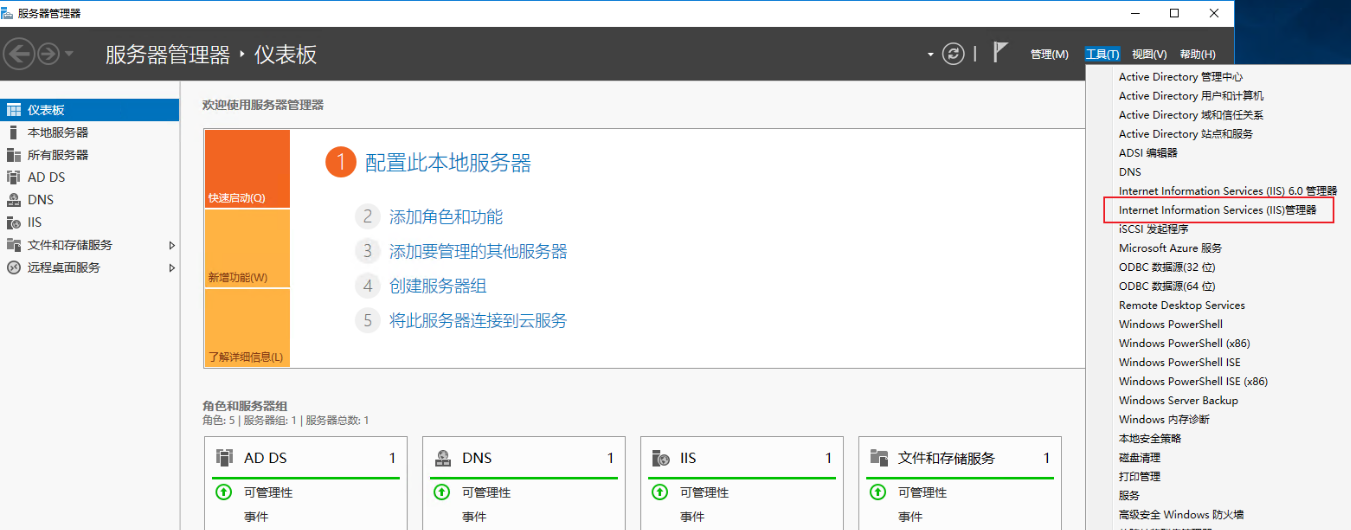

3、在Exchange邮件系统的服务器Winserver的服务器管理器·仪表板中点击<工具/IIS管理器>。

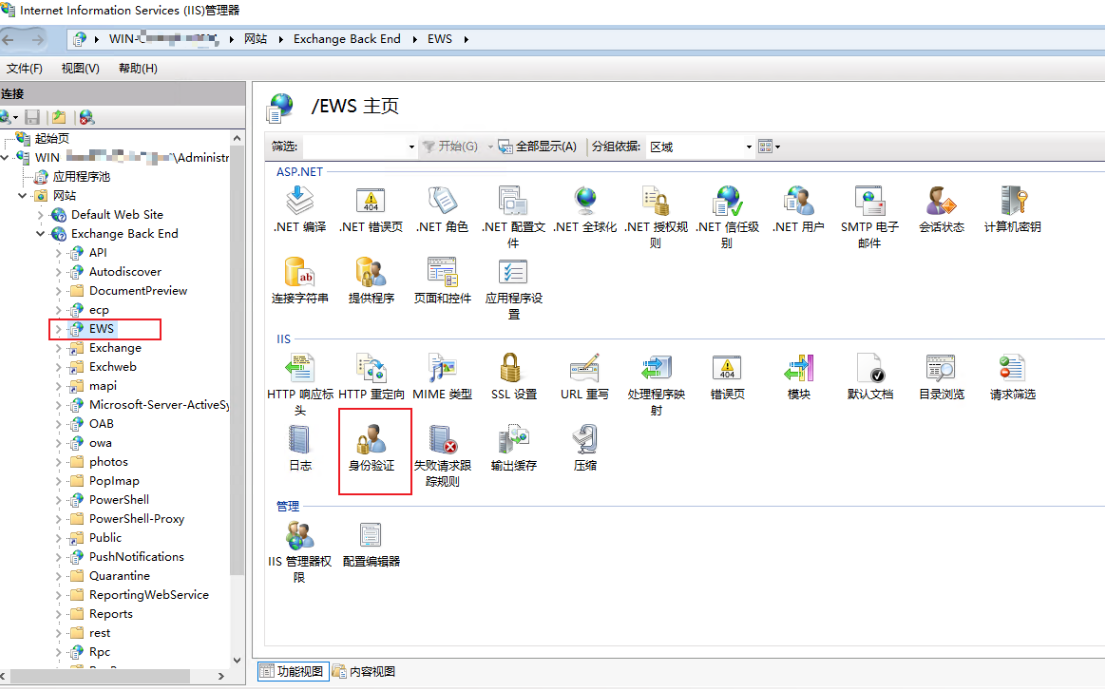

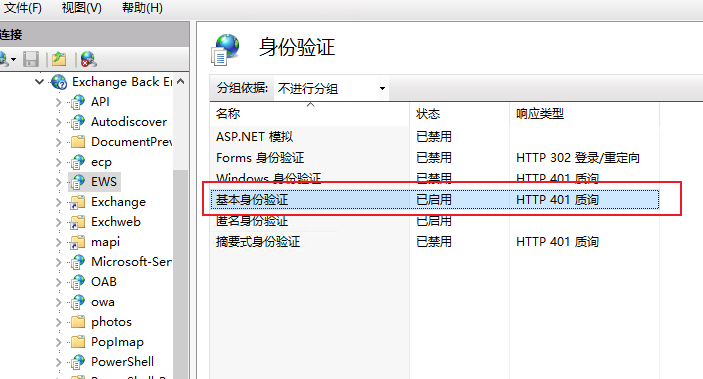

4、在[网站/Exchange Back End/EWS]中,选择<身份验证>。

5、 选择身份认证方式:基本身份验证,点击<启用>。

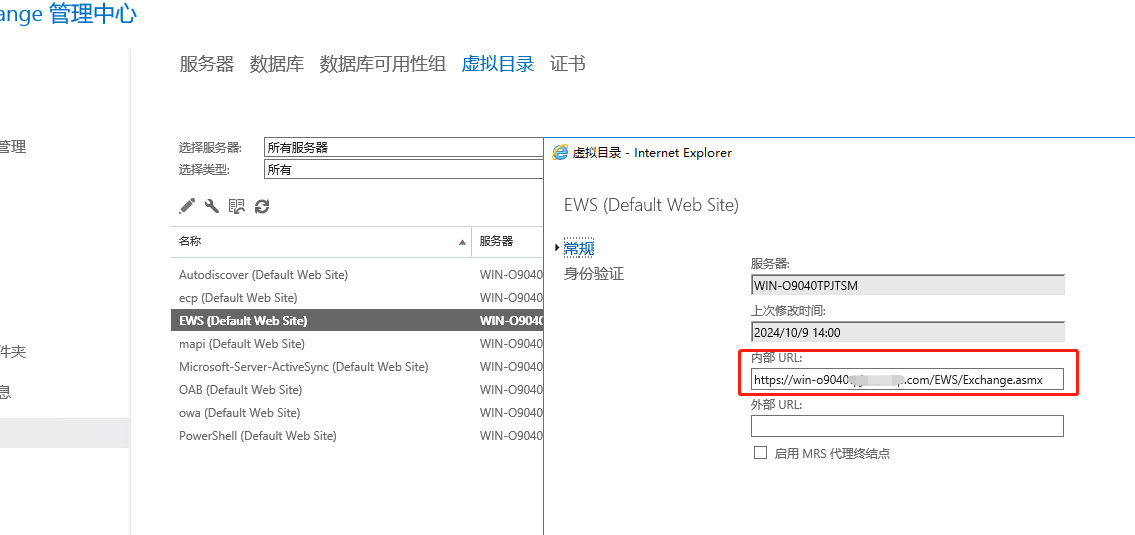

6、在Exchange管理界面,选择[服务器/虚拟目录/EWS],打开获取EWS内部URL。

7、 在GPT邮件接入处点击<新增>,配置邮件处置策略,选择<Exchange邮件系统>。

注:配置邮件处置策略的前提是前面已配置好exchange邮件采集策略。

8、 配置邮件处置策略。

- EWS地址:填写上述EWS内部URL

- 认证账号密码:填写上述创建的账号密码

- 认证方式:选择上述启用的认证方式(基本身份验证)

- 测试邮箱:可随意填写一个对应Exchange邮件系统域内的其他邮箱账号,进行连通性测试(仅测接口试连通性,不会有任何影响)

- 邮件处置:根据需求配置对不同威胁等级的邮件做出的处置策略,如删除邮件、移动邮件目录、邮件主题前加前缀等,同时为了保障已读收件人的体验,可配置处置后,对已读收件人自动发送处置通知

- 邮件采集:Exchange邮件系统对应的邮件采集策略,多为BCC密送采集。

Exchange Online(Office 365)处置:

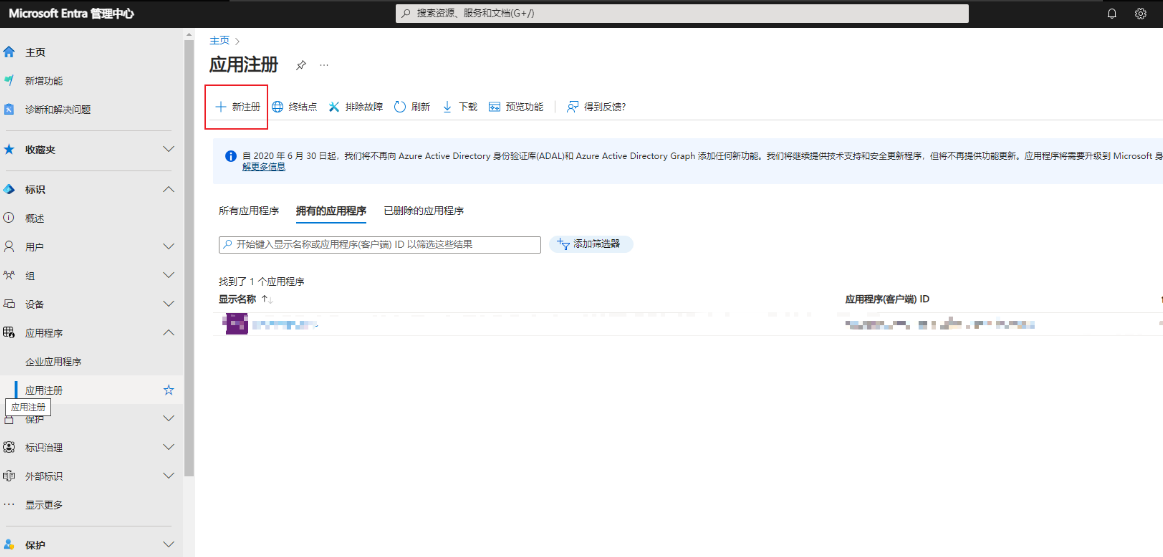

1、使用组织中管理员账号或拥有entra权限的账号登录到Microsoft Entra 管理中心(https://entra.microsoft.com),登录完成后,在[应用程序/应用注册]中点击<新注册>。

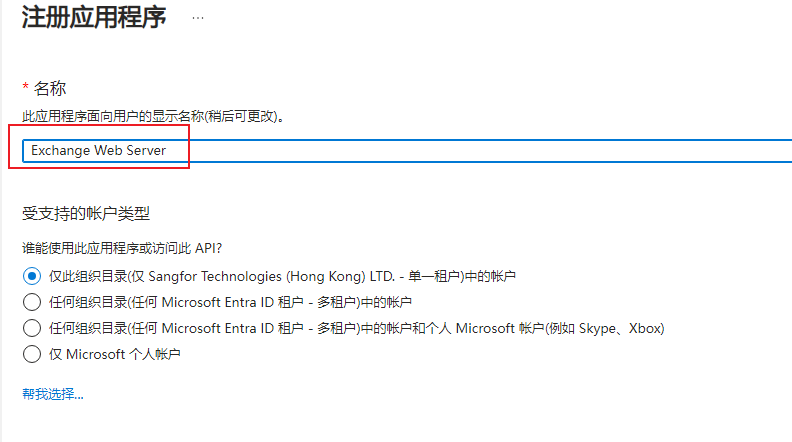

2、填写应用名称,其他保持默认即可,然后点击<注册>。

3、注册完成后即进入到应用概述中可以查看到基本信息。此处获取应用的应用程序(客户端)ID、目录(租户)ID。

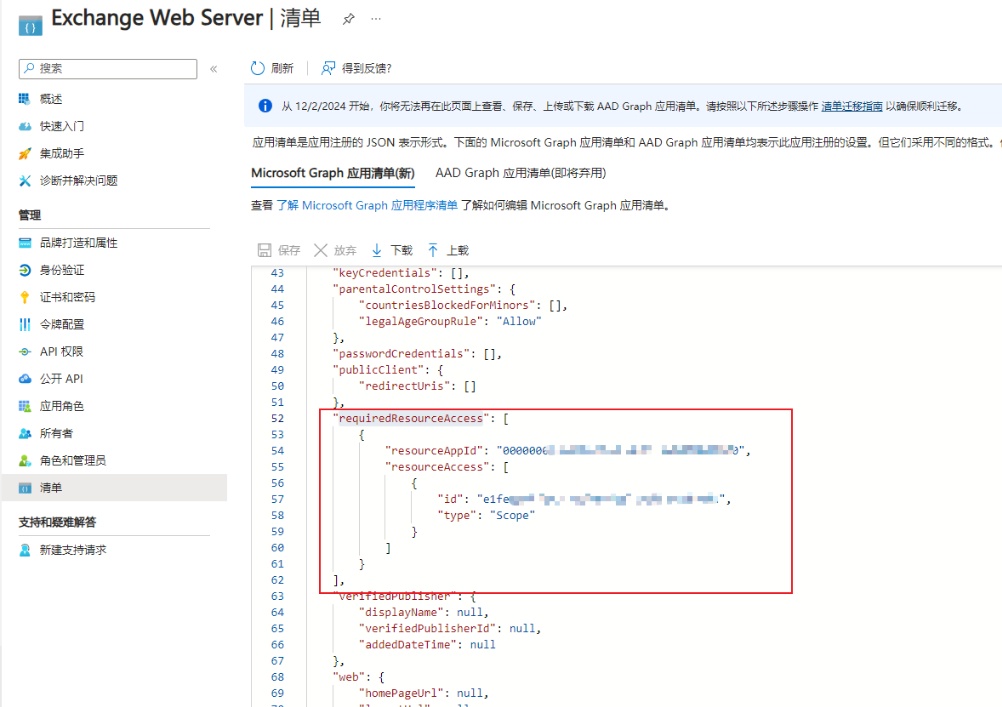

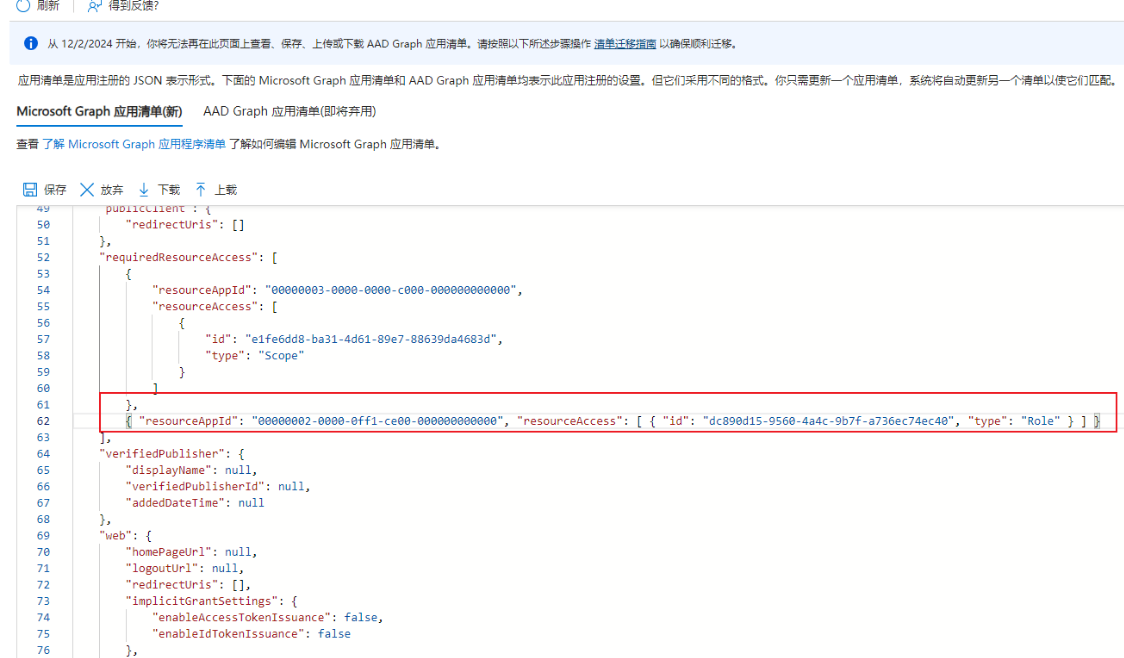

4、在应用中进入[清单]页面,找到requiredResourceAccess元素。

5、在这个数组元素中添加如下配置参数,配置完成后,点击<保存>。

,

{ "resourceAppId": "00000002-0000-0ff1-ce00-000000000000", "resourceAccess": [ { "id": "dc890d15-9560-4a4c-9b7f-a736ec74ec40", "type": "Role" } ] }

注:添加的,需要放在已有的}后,图片处是第61行的}后,实际环境根据实际情况参考配置。

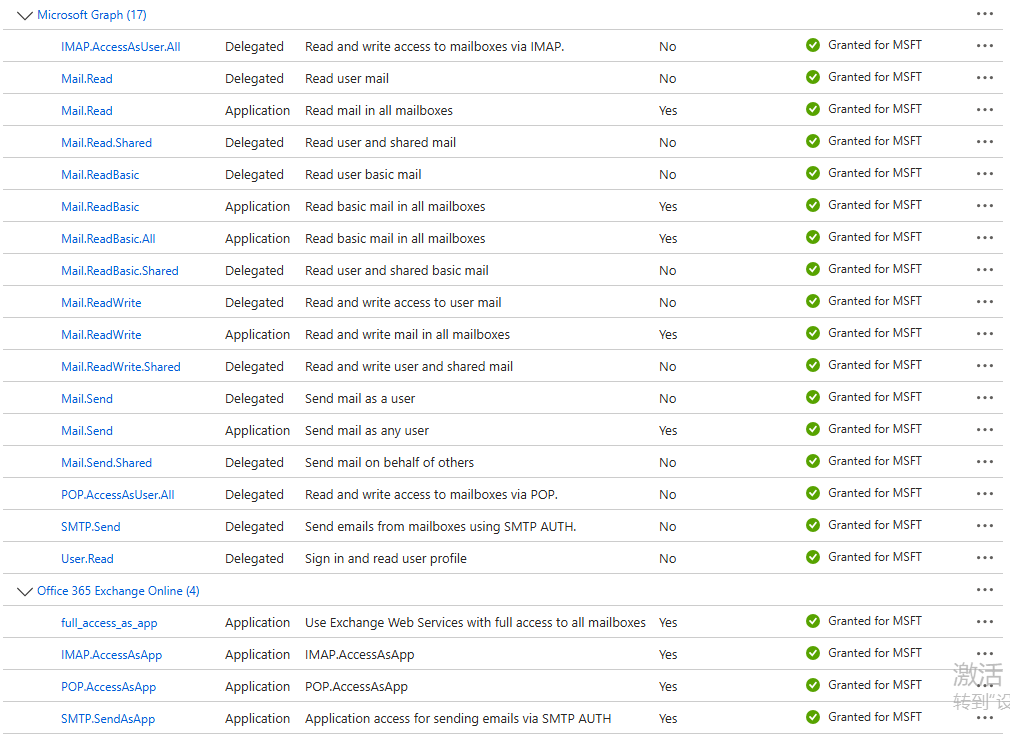

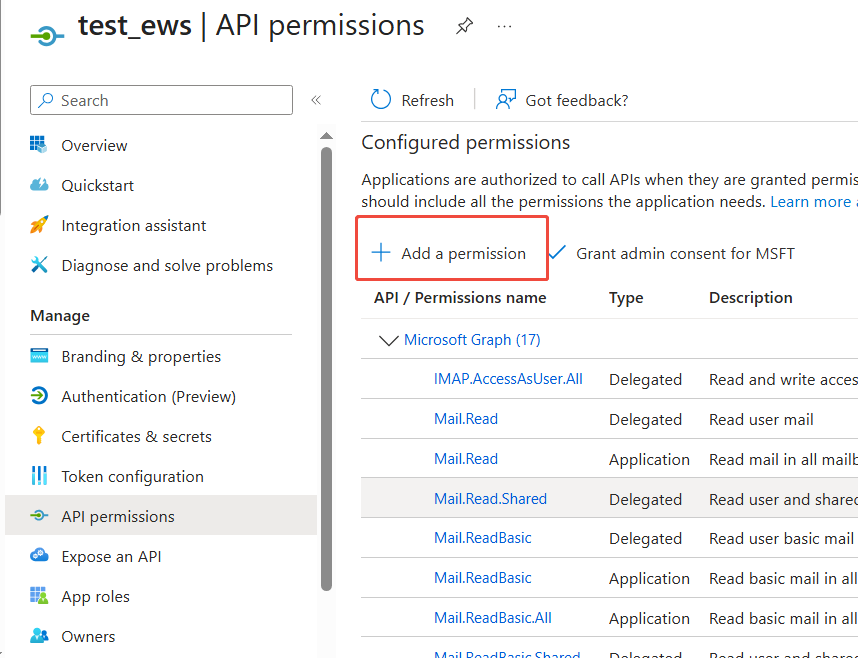

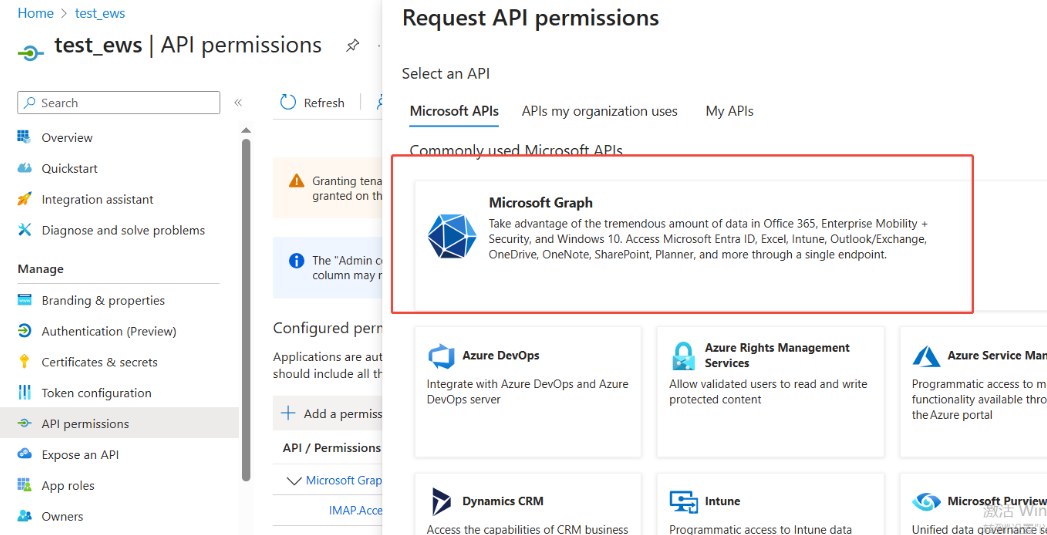

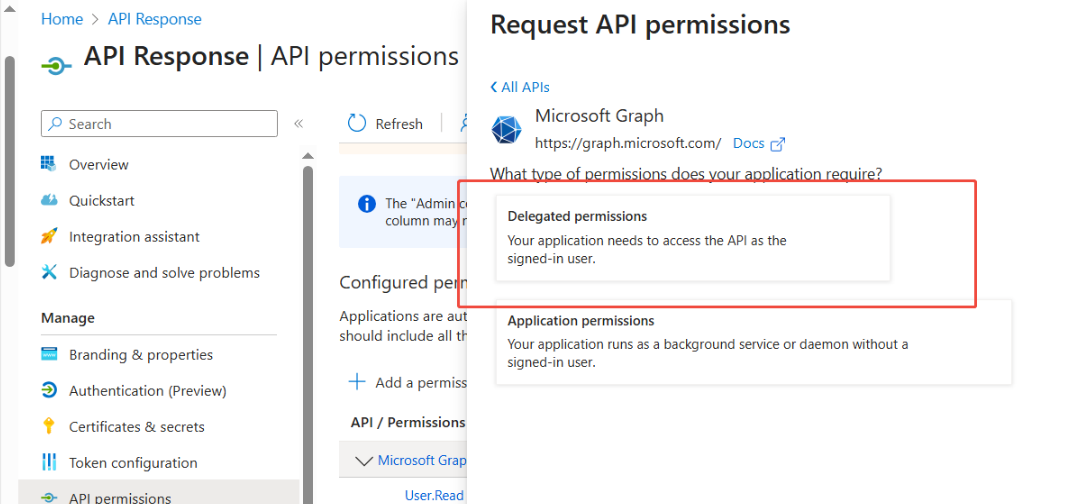

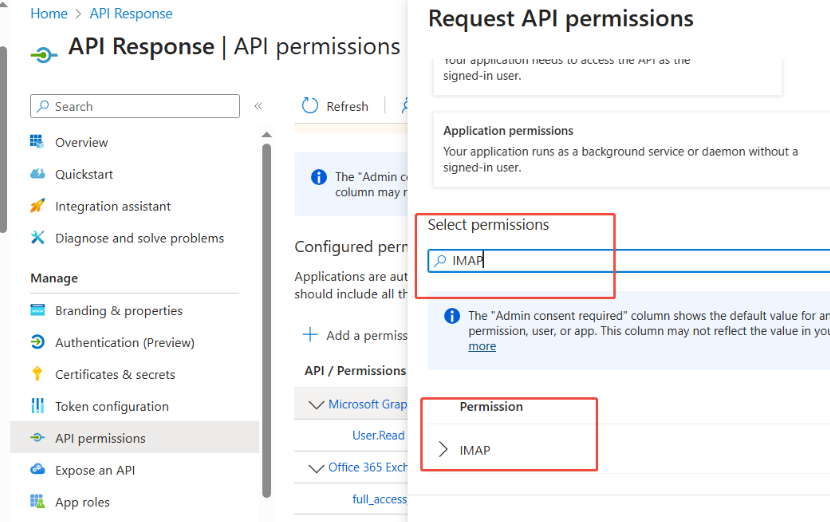

6、在应用中进入[API权限]页面,在API权限名称中可以看到Office 365 Exchange Online 和Microsoft Graph名称(部分环境可能缺失Microsoft Graph权限),把下图中的权限全都加上。

7、若上一步中权限缺失,需要通过本步骤搜索相关权限名称名称完成权限添加。

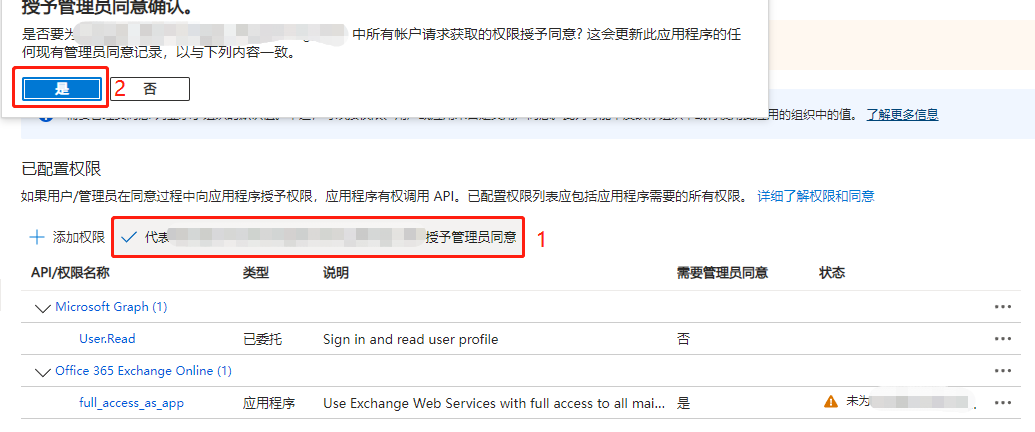

8、使用管理员账号进入这个应用,点击<代表XXX授予管理员同意>,再次确认后完成应用接口授权。

9、进入[证书和密码/客户端密码]页面,点击<新客户端密码>新增客户端密码。

10、 密码有效期可以根据使用需求进行选择,当快过期时,需及时更新GPT处置配置中的密码。

注:完成添加后请将该密码值保留下来,在后续的页面查看中将不会二次展示,只有一次机会记录该密码值。

11、回到GPT上的邮件接入点击<新增>,配置邮件处置策略,选择<Exchange Online(Office 365)>,配置邮件处置策略。

注:配置邮件处置策略的前提是已经配置了对应的邮件采集策略。

设备名称:根据需求填写

EWS地址:Exchange Online(Office365)的EWS地址固定默认为https://outlook.office365.com/EWS/Exchange.asmx

应用程序ID:填写创建应用程序后生成的ID

目录ID:填写创建应用程序后生成的ID

客户端密码:填写创建的客户端密码(注意客户端密码时效,过期后需更换)

测试邮箱:可随意填写一个对应Exchange Online域内的其他邮箱账号,进行连通性测试(仅测接口试连通性,不会有任何影响)

邮件处置:根据需求配置对不同威胁等级的邮件做出的处置策略,如删除邮件、移动邮件目录、邮件主题前加前缀等,同时为了保障已读收件人的体验,可配置处置后,对已读收件人自动发送处置通知

邮件采集:Exchange邮件系统对应的邮件采集策略,多为BCC密送采集。

12、 配置完成后,点击<确认>即可完成配置。