更新时间:2025-07-15

在云安全中心aSec结合EDR/aES使用场景下,可通过aSec关联EDR/aES去给终端进行下发安全能力防护

前置条件:

完成aSEC部署,可参考链接:点击这里

操作流程:

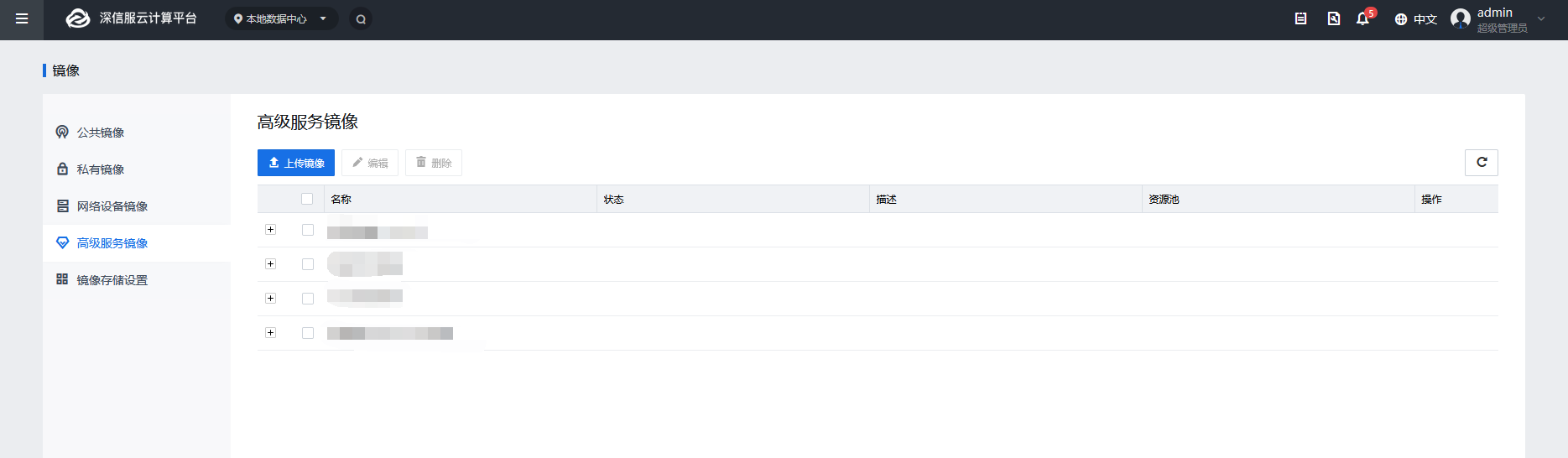

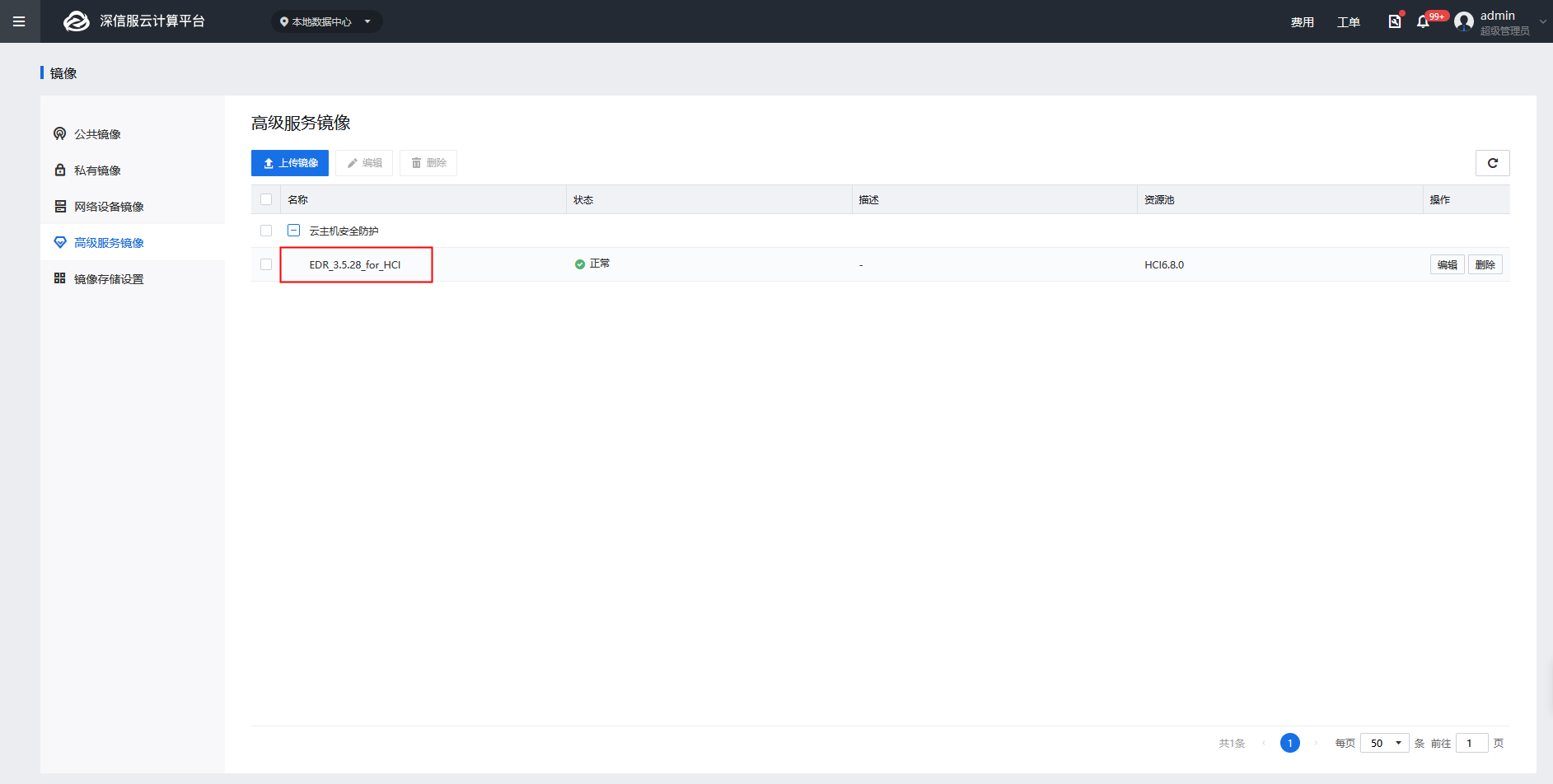

1、登录SCP控制台【计算】-【镜像】-【高级服务镜像】,点击<上传镜像>按钮(镜像文件可以从深信服社区下载)

2、选择需要上传的本地高级服务镜像文件(vma格式),选择服务类型,以及需要分发到的资源池,点击<开始上传>按钮。

3、上传完成后,点击<查看镜像>按钮回到[高级服务镜像]页面,或者点击<关闭>按钮。

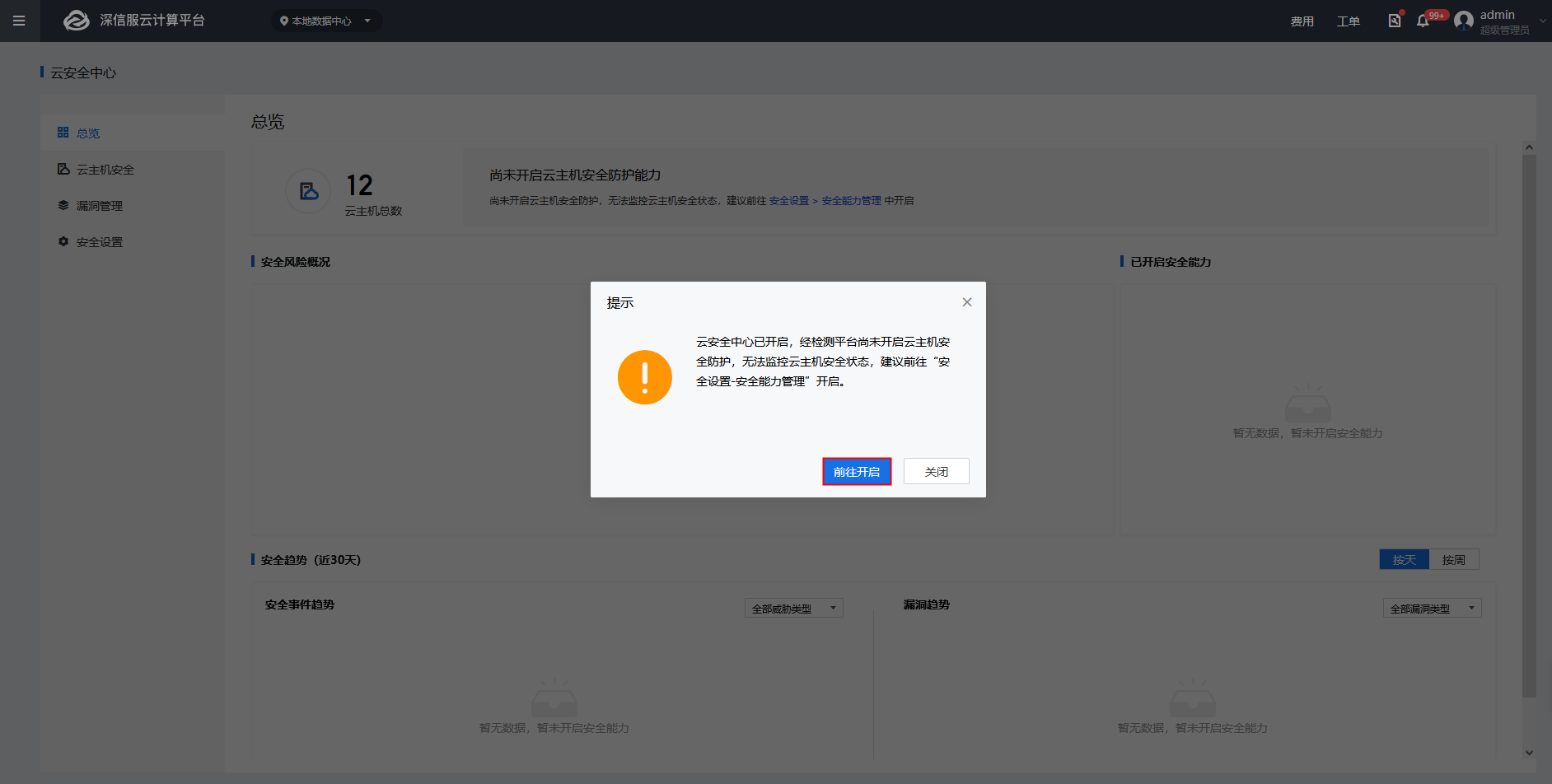

4、完成aSEC安装后,进入[云安全中心]页面,在弹出的提示页面点击<前往开启>,开启云主机安全防护。

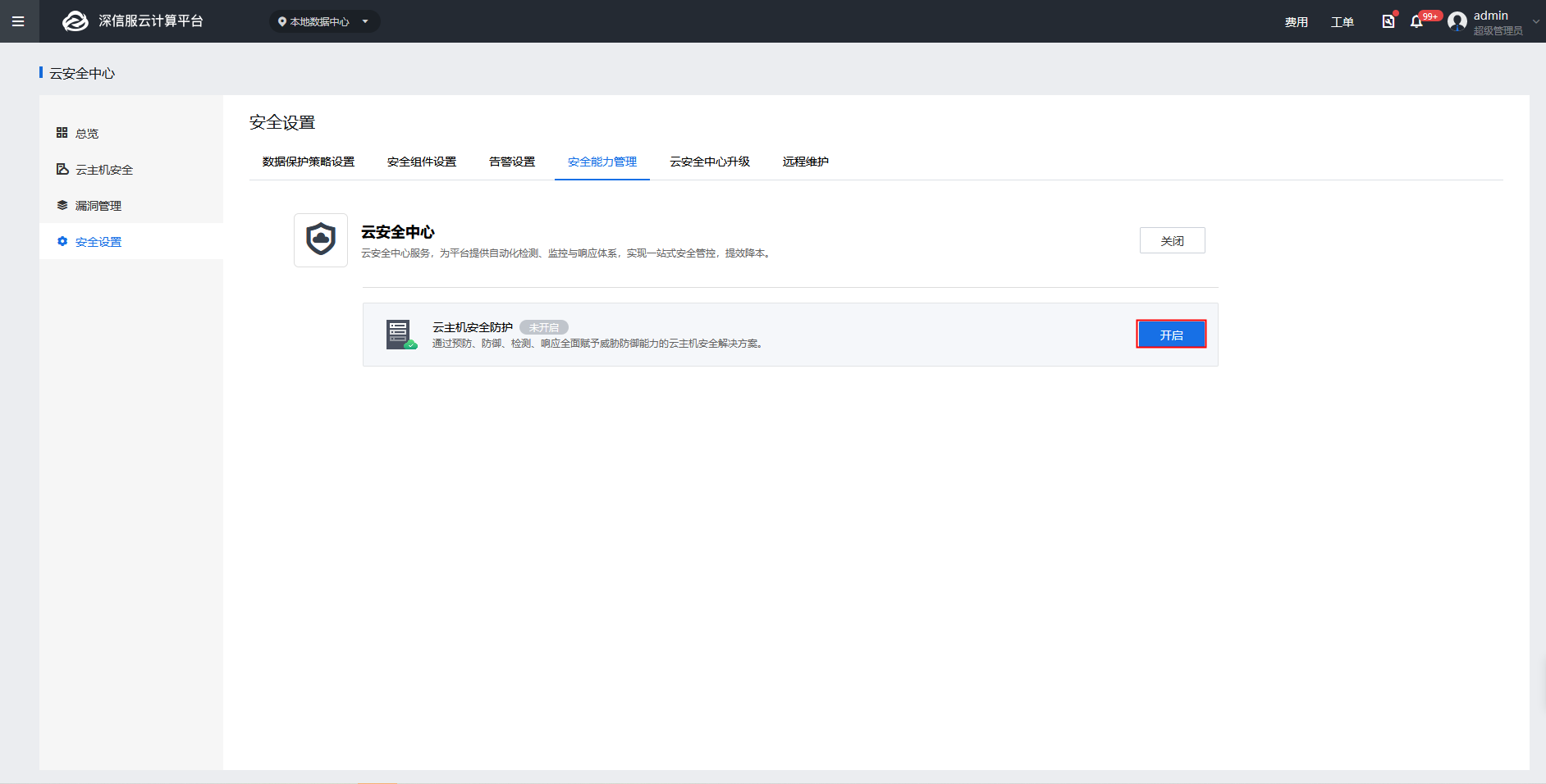

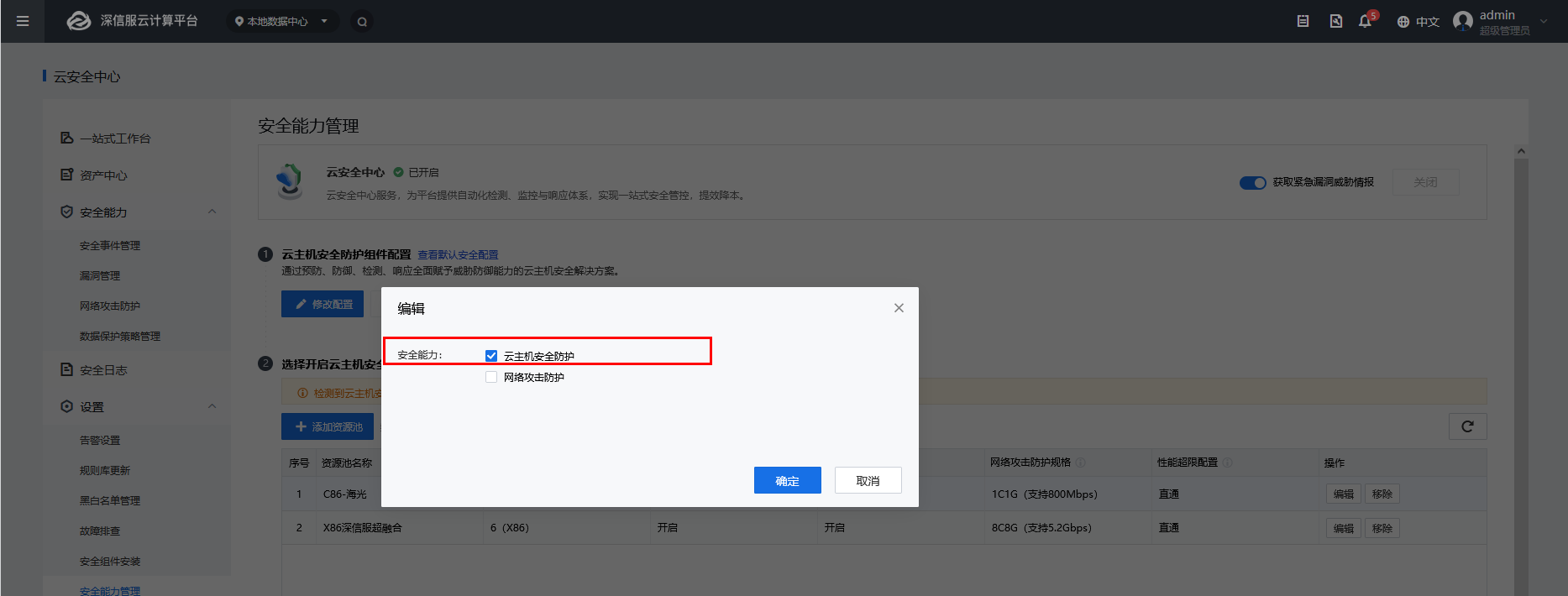

5、进入【设置】-【安全能力管理】页面,点击“虚拟机安全防护”的<开启>按钮

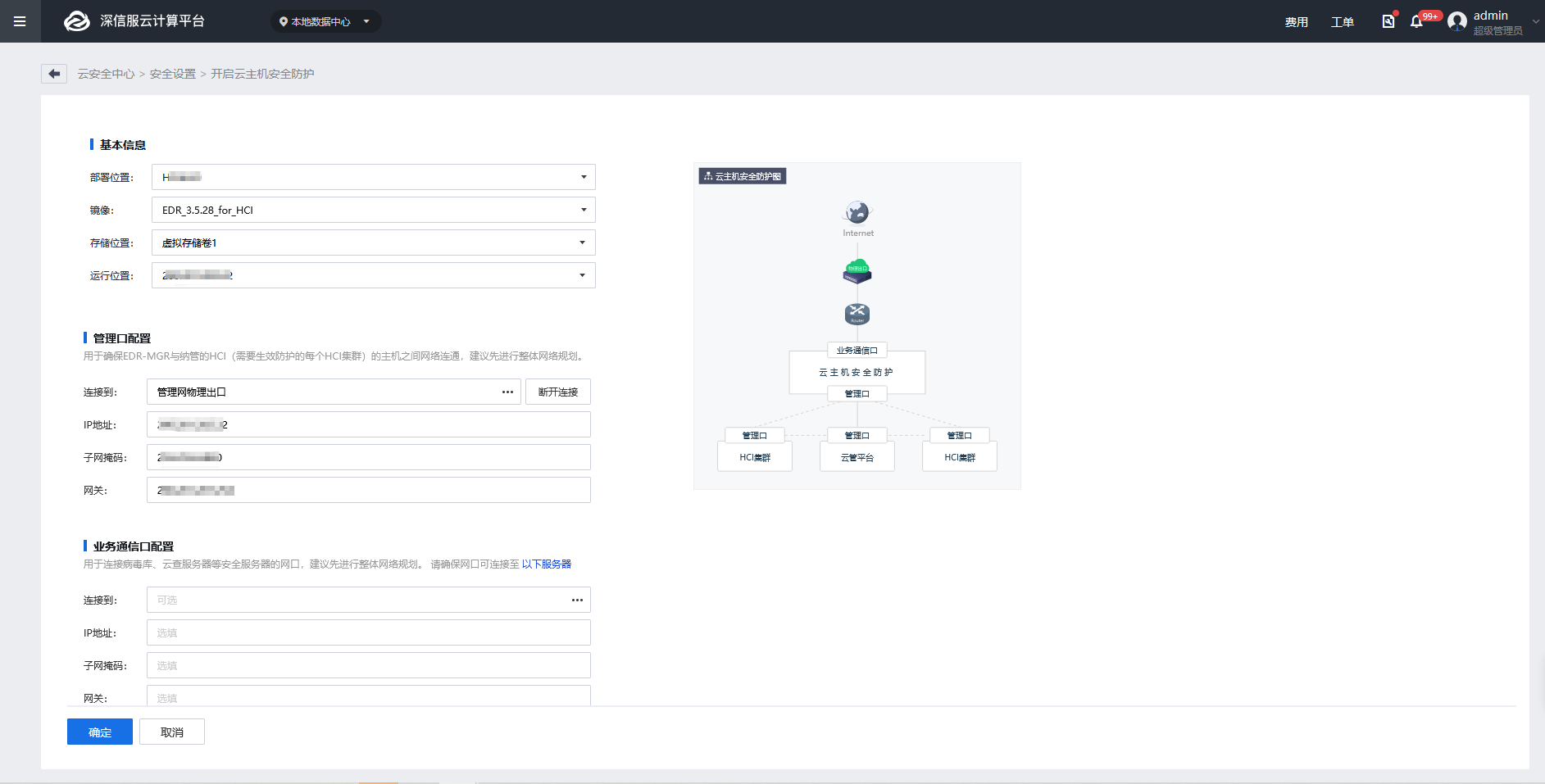

6、配置部署EDR_MGR管理平台。详情信息可参考:

• 基本信息

部署位置:优先云安全中心云主机所运行集群

镜像:高级服务镜像中导入的云主机安全防护镜像

存储位置:优先选择虚拟存储卷

运行位置:保持默认即可

• 管理口配置:连接到物理出口(该物理出口必须可以访问HCI和SCP管理口,推荐与SCP管理网规划成同一网段)。

• 业务通信口配置(可选):连接到业务网物理出口,用于连接病毒库、云查服务等安全服务器,需保证其可以正常联网即可

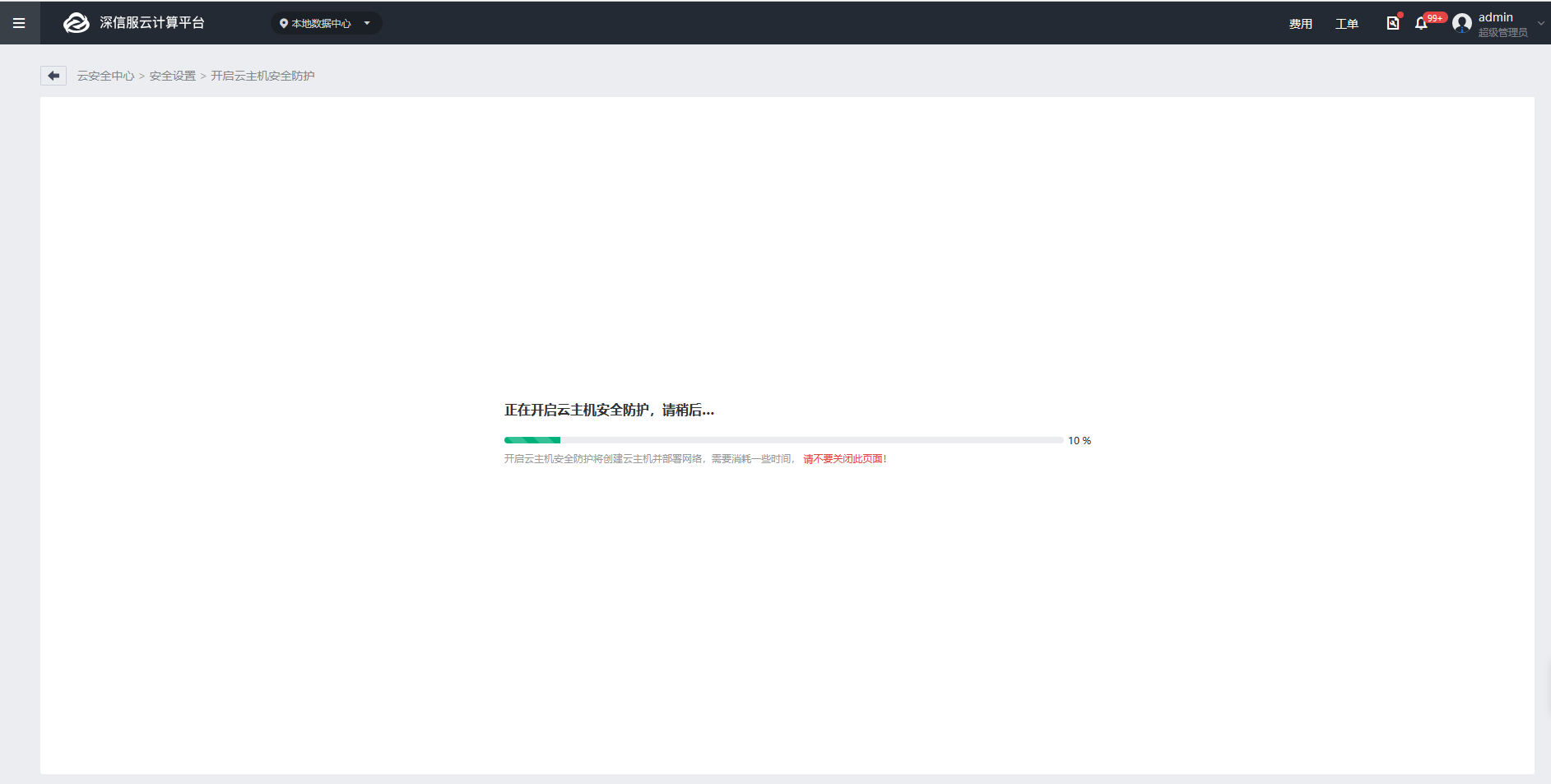

7、点击<确定>,开始部署云主机安全防护。

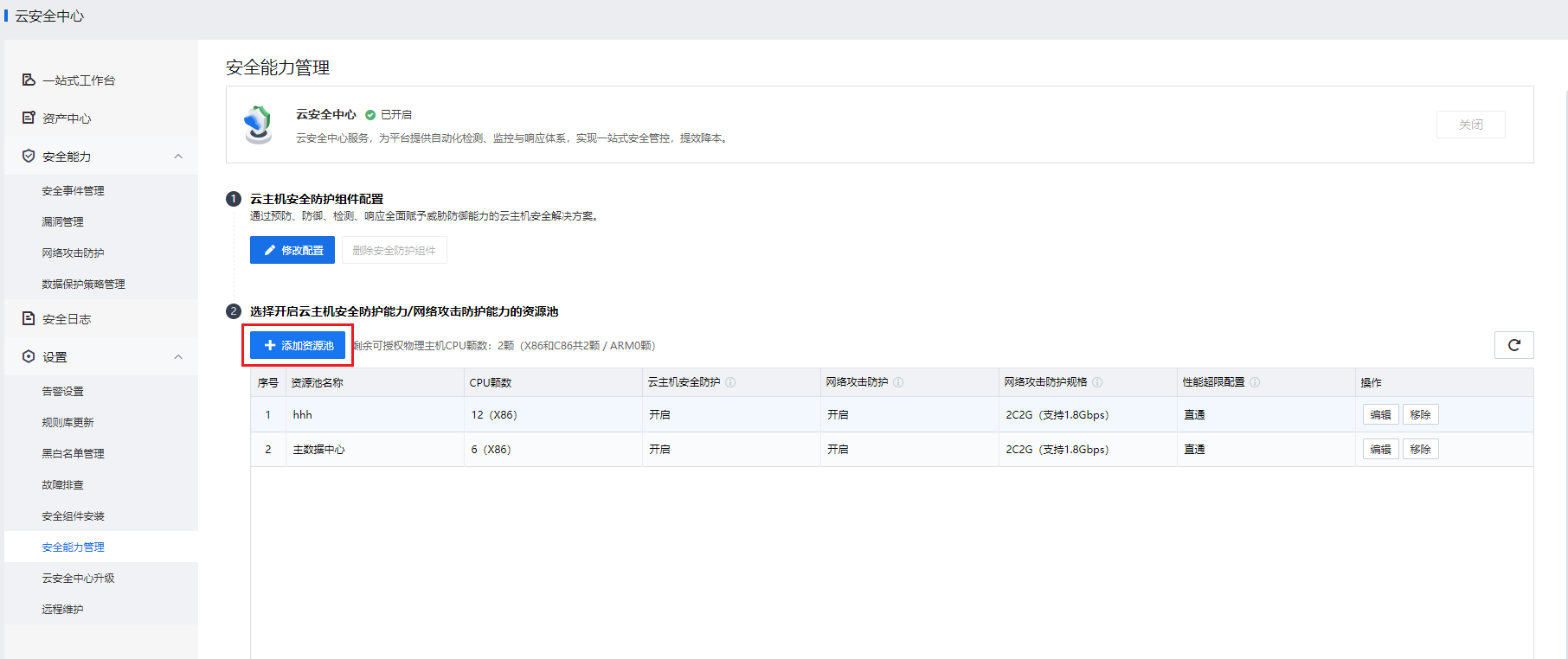

8、部署成功后继续回到[安全能力管理]页面,点击<添加资源池>,为资源池开启云主机安全防护

注意事项:

1、aSEC里关联的EDR/aES授权是按照CPU颗数来授权的,每颗CPU固定绑定有30个PC终端授权,30个服务器授权。剩余可授权虚拟机数量不足无法触发自动安装agent,超出部分也无法正常使用。

2、aSEC的授权文件更新不影响业务

3、aSEC里的EDR/aES全新部署、加点以及续期授权都和aSEC自身授权绑定,可直接参考对应aSEC授权

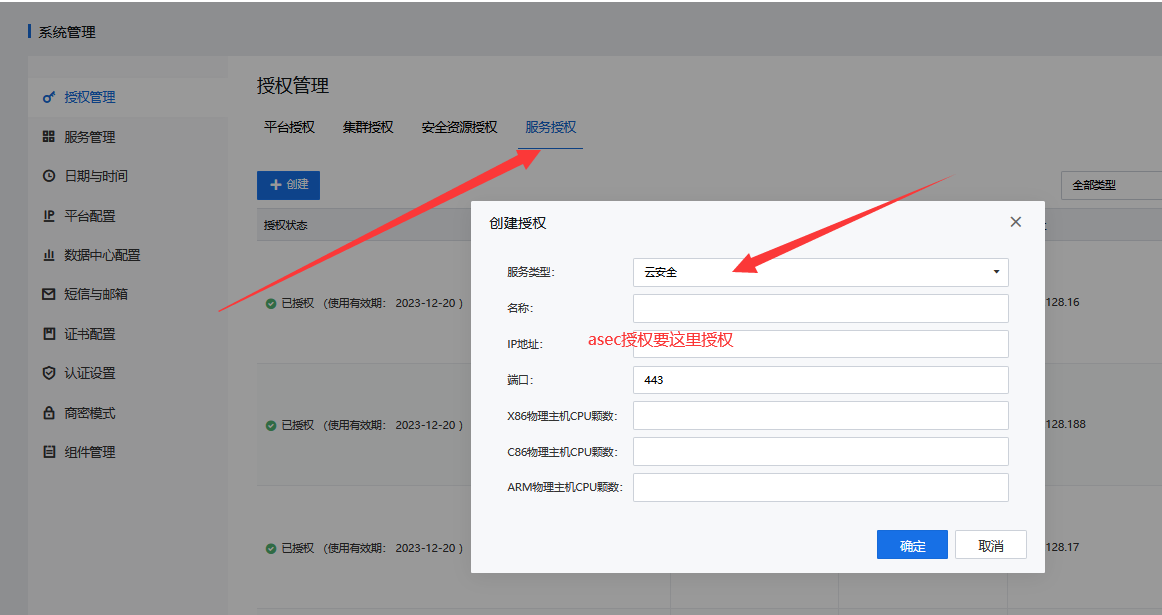

在HCI被SCP纳管情况下:由于HCI被SCP纳管以后无法通过集群给asec下发授权,需要登录SCP控制台-【系统管理】-【授权管理】-【服务器授权】界面去下发,可参考如下图所示界面: