更新时间:2023-05-25

残余攻击是指部署在防御体系之后的探针所检测到的攻击,存在此类攻击,说明相应防御设备的防御能力需要升级,或者防护策略有疏漏,需要进一步加固。SIP平台可通过部署在防火墙后的探针进行残余攻击检测与分析。

探针定义

为保障残余攻击分析精准,需手动定义部署在防火墙后的探针。当该探针检测到的外网攻击行为时,则攻击行为即为残余攻击。管理员可在[分析中心/威胁专项分析/残余攻击]页面,点击<配置探针>进行防火墙之后的探针配置。

整体展示

在[威胁专项分析/残余攻击]页签下,管理员可查看以下TOP5数据:

• 遭受攻击最多的服务器TOP5:遭受到残余攻击最多的排名服务器前五;

• 攻击源TOP5:可点击<更多>查看全部攻击来源,并支持数据导出;

• 攻击源地区TOP5:发起攻击最多的国家或地区排名前五;

• 攻击类型TOP5:可点击<更多>查看攻击类型对应的受害者IP等详细信息,并支持数据导出。

同时,页面支持通过最近7天、最近30天、今天以及最近24小时进行数据统计,同时,可点击<更多筛选>,对[攻击者所属地]及[攻击类型]进行筛选,页面如下图所示。

管理员点击页面左上角的<导出>可将所有的残余攻击导出为excel表格进行查看。

详情分析

在[威胁专项分析/残余攻击]页签下,管理员可查看攻击详情,主要包括攻击者IP、攻击者所属地、检测设备、受害者、受害者所属资产组织、域名、攻击类型、攻击时间及日志数等详细信息,支持通过“资产组织”及“关键字”进行检索,如下图所示。

点击<攻击者IP>会跳转至[潜伏威胁黄金眼]页面,展示该IP的风险情况,如下图所示。

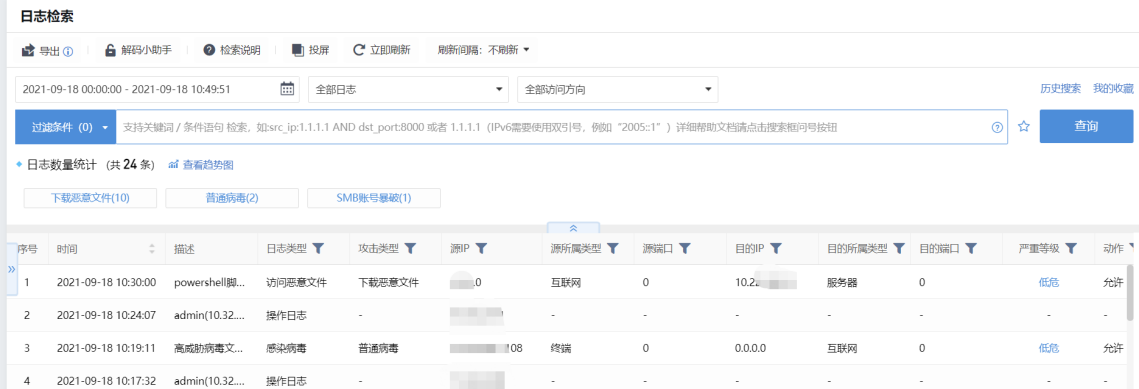

点击<攻击类型>或<日志数>会跳转至[分析中心/日志检索]页面,展示该攻击类型的详细日志信息,如下图所示。

危害和处理建议

在[威胁专项分析/残余攻击]页签下,管理员可查看残余攻击的“危害和处理建议”,点击<查看更多>可查看完整建议,如下图所示。