更新时间:2023-05-12

某公司总部只允许接入总部的VPN分支(172.16.1.0/24)的其中一部分IP地址(172.16.1.100-172.16.1.200)访问总部内网服务器(192.168.10.20)的WEB服务,但禁止这一部分IP访问总部内网服务器的SQL SERVER服务。

配置步骤如下:

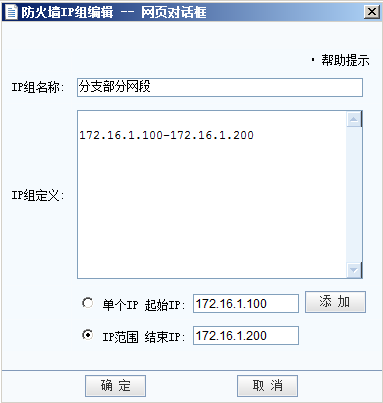

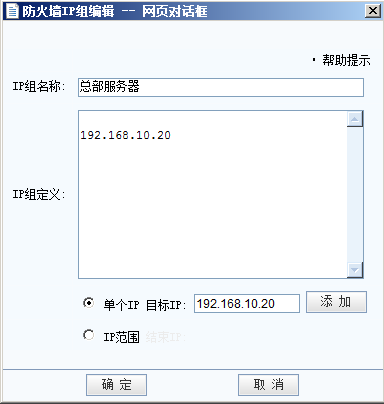

第一步:在『防火墙设置』→『IP组定义』中定义分支内网的IP地址范围及内网服务器的IP地址,配置页面如下:

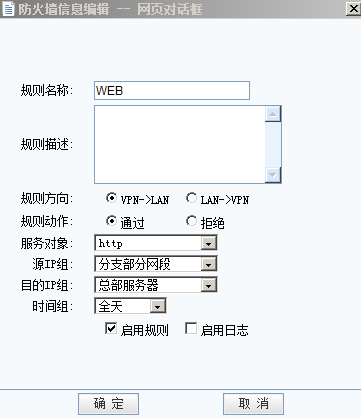

第二步:在『防火墙设置』→『过滤规则设置』→『VPN<->LAN』中新建WEB服务过滤规则,配置页面如下:

『规则名称』自定义规则名称。

『规则方向』设置为VPN->LAN。

『规则动作』设置为对此类数据允许通过。

『服务对象』设置为HTTP。

『源IP组』选择IP组中定义好的分支部分网段

『目的IP』选择IP组中定义好的总部服务器

『时间组』设置规则生效的时间。

勾选[启用规则』选项,确定完成。

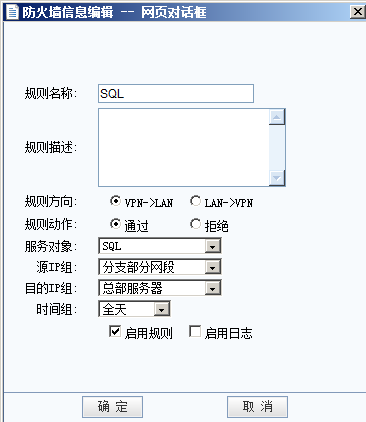

新建SQL服务过滤规则,配置页面如下:

『规则名称』自定义规则名称。

『规则方向』设置为VPN->LAN。

『规则动作』设置为对此类数据拒绝。

『服务对象』设置为SQL。

『源IP组』选择IP组中定义好的分支部分网段

『目的IP』选择IP组中定义好的总部服务器

『时间组』设置规则生效的时间。

勾选[启用规则』选项,确定完成。

完成上述设置后,即可实现对VPN数据的有效过滤。

其他如限制总部访问分支服务、限制分支通过总部上网的数据等需求都可以通过在相应接口之间设置过滤规则实现。

其他如限制总部访问分支服务、限制分支通过总部上网的数据等需求都可以通过在相应接口之间设置过滤规则实现。