更新时间:2022-07-29

聚合模式

选中安全告警下钻进入到告警详情页面,主要包括告警摘要、威胁分析、命中规则、攻击者分析、风险资产-受害者、处置建议等,如下图所示。

告警摘要

可以看到告警的处置状态、威胁类型、威胁等级、数据来源、所处的攻击阶段、告警ID(可以在系统设置/安全能力配置页面查看详情)等,如下图所示。

点击<告警ID>值,可以直接跳转到[系统设置/安全能力配置]页面,继续查看该告警ID的详情等信息,如下图所示。

除了对告警ID进行查看,点击< >还可以进行编辑,包括:控制是否生成安全告警、是否生成安全事件、调整威胁等级、对原理、危害、处置建议自定义修改等,如下图所示。

>还可以进行编辑,包括:控制是否生成安全告警、是否生成安全事件、调整威胁等级、对原理、危害、处置建议自定义修改等,如下图所示。

威胁分析

威胁分析页面展示受害者梳理、告警次数统计、单个告警详情、相关联的日志列表等,如下图所示。

基本详情部分鼠标滚动可以看到数据包信息,如下图所示。

点击<原始日志列表>查看告警关联的日志列表,如下图所示。

点击“描述”字段内容可以跳转到该条原始日志信息,提高研判效率,如下图所示。

点击<前往日志检索>会跳转到日志检索页面,自动筛选出该告警关联的日志信息,如下图所示。

命中规则

可以看到该告警关联的规则ID列表,包括规则ID、规则名称、检测引擎、威胁类型、威胁等级、ATT&CK攻击图谱中关联的类别等,如下图所示。

点击“规则ID”值,页面会跳转到[系统设置/安全能力配置/安全告警/事件检测引擎]页面该规则的信息,并再次基础上可以进行规则详情查看或编辑等操作,如下图所示。

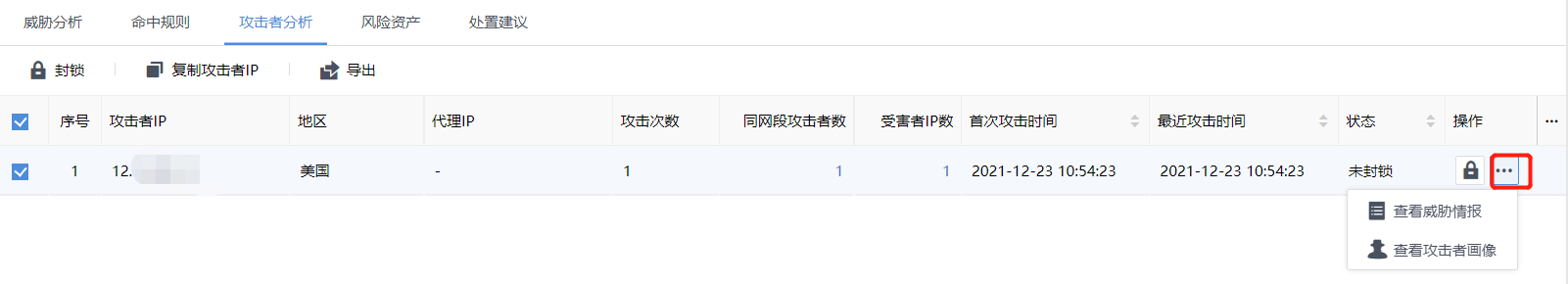

攻击者分析

可以查看攻击者IP、地区、次数、同网段攻击者数、受害者IP数、首次攻击时间、最近攻击时间、封锁状态、对攻击者查看威胁情报和攻击者画像,如下图所示。

点击<封锁>或者<  >标志,可以选择重保中心配置的AF进行联动封锁,如下图所示。

>标志,可以选择重保中心配置的AF进行联动封锁,如下图所示。

点击<  >可以进行威胁情报或者攻击者画像查看,如下图所示。

>可以进行威胁情报或者攻击者画像查看,如下图所示。

点击“同网段攻击者数”或者“受害者IP数”属性列对应的值可以看到同网段的攻击者IP和受害者IP统计,如下图所示。

在安全告警关联的攻击者数目较多的情况下,可以点击以xlsx格式<导出>。

风险资产-受害者

该安全告警关联的风险资产列表信息,并且还可以对风险资产进行导出、批量处置相关操作、手动处置等,如下图所示。

鼠标放置风险资产位置,可以选择关联查看资产详情或者风险详情,如下图所示。

处置建议

基于该告警的原理、风险危害等信息给出排查建议、处置建议和日常维护建议,如下图所示。

详情模式

安全告警详情模式,详情页面主要包括告警摘要、告警详情、命中规则、原始日志列表、攻击者分析、处置建议等,如下图所示。

告警摘要

可以看到告警的处置状态、威胁类型、威胁等级、数据来源、所处的攻击阶段、告警ID(可以在系统设置/安全能力配置页面查看详情)等,如下图所示。

告警详情

展示攻击发起方向、源IP、目的IP、中间代理等、最近一条告警日志详情和对应数据包信息,如下图所示。

命中规则

可以看到该事件关联的规则ID列表,包括规则ID、规则名称、检测引擎、威胁类型、威胁等级、ATT&CK攻击图谱中关联的类别等,如下图所示。

点击“规则ID”值,页面会跳转到[系统设置/安全能力配置/安全告警/事件检测引擎]页面该规则的信息,并再次基础上可以进行规则详情查看或编辑等操作,如下图所示。

原始日志列表

原始日志列表查看告警关联的日志列表,如下图所示。

点击“描述”字段内容可以跳转到该条原始日志信息,提高研判效率,如下图所示。

点击<前往日志检索>会跳转到日志检索页面,自动筛选出该告警关联的日志信息,如下图所示。

攻击者分析

可以查看攻击者IP、地区、次数、同网段攻击者数、受害者IP数、首次攻击时间、最近攻击时间、封锁状态、对攻击者查看威胁情报和攻击者画像,如下图所示。

点击<封锁>或者<  >标志,可以选择重保中心配置的AF进行联动封锁,如下图所示。

>标志,可以选择重保中心配置的AF进行联动封锁,如下图所示。

点击<  >可以进行威胁情报或者攻击者画像查看,如下图所示。

>可以进行威胁情报或者攻击者画像查看,如下图所示。

点击“同网段攻击者数”或者“受害者IP数”属性列对应的值可以看到同网段的攻击者IP和受害者IP统计,如下图所示。

在安全告警关联的攻击者数目较多的情况下,可以点击以xlsx格式<导出>。

处置建议

基于该告警的原理、风险危害等信息给出排查建议、处置建议和日常维护建议,如下图所示。