更新时间:2022-07-29

攻击者分析模块,主要是统计外网对内网主机的攻击概况,包括攻击者TOP10、攻击者地理位置分布TOP10,和攻击者告警列表,可以手动配置要关注的攻击类型,默认情况下会记录所有攻击类型,如下图所示。

总览

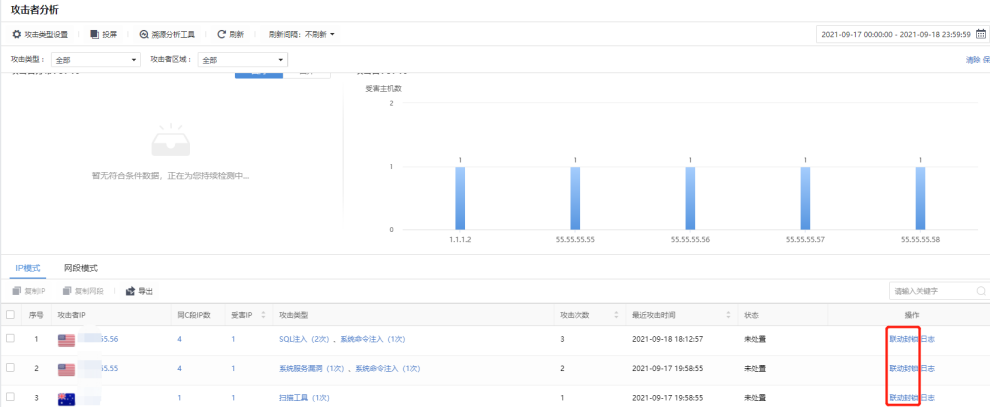

管理员在[重保中心/攻击者分析]页面下,可以查看攻击者分布TOP10(国内/国外)、攻击者TOP10、以及IP模式和网段模式下的详情列表,点击某个攻击者TOP10,页面下方列表中展示该攻击者IP对应的告警信息。

IP模式

在IP模式下的详情列表中,管理员可以查看攻击者IP、受害IP、攻击类型、攻击次数、最近攻击时间、状态等信息。

点击<攻击者IP>,下钻到攻击者画像页面(和通过溯源分析工具对该攻击者IP查询效果是一样的),画像包括使用的攻击工具,攻击手法,以该攻击者为根的正常访问和异常访问关系网,基于时间轴和攻击次数的攻击趋势统计,以及攻击详情等信息,如下图所示。

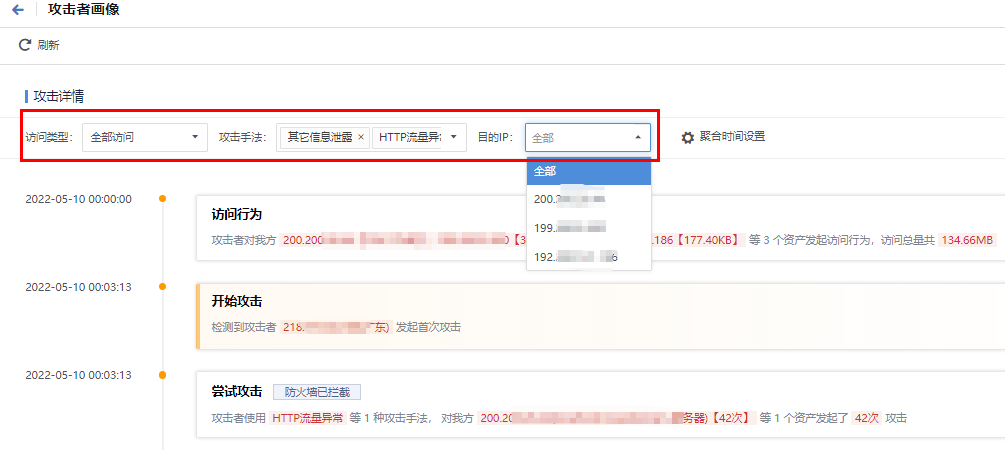

攻击详情信息记录了该攻击者从开始到结束的整个过程中,发起的具体攻击概要,并且点击详情中每一个攻击点可以展开看到关联的日志,如下图所示。

如果攻击详情条目比较多、攻击面比较广的情况下,还可以通过访问类型、攻击手法、目的IP进行定向检索,如下图所示。

在对每一个攻击详情进行日志统计的时候,可以手动设置聚合时间,从10min到24h之间的一个值,如下图所示。

点击<受害者IP>,可以跳转潜伏威胁黄金眼,查看访问关系、访问方向、目标类型以及端口等详细信息,如下图所示。

点击<操作/日志>,可以跳转日志检索页面,查看日志详情,如下图所示。

攻击处置

若有AF接入且与SIP完成联动配置,管理员可以点击<联动封锁>,对攻击者IP下发联动封锁策略,弹框配置封锁时长、联动设备等信息,点击<确定>,完成配置。若联动处置完成,状态会自动变成“已处置(联动封锁)”;若直接点击<标记封锁>,则状态自动变成“已封锁”,支持备注、上传图片形式,便于后续溯源。

若SIP没有和AF对接,可以选择复制网段/IP,加入到前端的安全网关设备进行封锁,对应的安全告警需要手动标记已处理。

支持页面列表导出,点击<导出>,默认以.xlsx导出当前所有的攻击列表。

网段模式

管理员在网段模式下的列表中,可以查看攻击者网段、攻击者数、攻击者区域、攻击类型、最近攻击事件、状态等信息。

点击<攻击者数>,可以直接对攻击者网段进行筛选。

点击<攻击类型/日志>,可以跳转至日志检索页面,查看日志详细情况。

攻击处置

管理员可对安全告警进行标记封锁的处置,点击<标记封锁>,状态自动变成“已封锁”,支持备注、上传图片形式,便于后续溯源。

支持页面列表导出,点击<导出>,默认以.xlsx导出当前所有的攻击列表

攻击者类型筛选

管理员可以通过时间范围进行筛选,通过筛选攻击类型以及攻击者所属国家区域进行过滤。

投屏

点击<投屏>,可以跳转至一个新的页面,全屏展示,如下图所示。

溯源分析工具

通过输入受害者IP或黑客IP,进行溯源分析,查看具体的内容,如溯源结论、关键入侵路径等信息。

刷新间隔设置,可以自定义设置刷新间隔时间,默认为不刷新,可以设置成15秒、30秒、60秒、3分钟、5分钟、10分钟。