更新时间:2022-01-21

短信认证

通过短信猫发送短信

SANGFOR短信猫是一种可以接在AC设备上的短信发送工具,选择这种方式发送短信,需要准备:一根串口线、SANGFOR短信猫、一张手机卡。

配置案例:客户内网有一段地址:192.168.1.0/24网段,这段地址是通过DHCP自动分配的,主要给来公司参观的访客使用,同时内部员工也有可能用到。

客户要求:所有使用这个网段的外来用户要用短信的方式进行认证,认证通过后用户名不添加到AC本地的组织结构,并使用“/访客/”组的权限上网;使用这个网段的内部员工,因为在AC的组织结构中已经创建了对应的用户名,则这部分用户可以使用本地密码的方式进行认证,认证通过后,使用本地用户名的权限上网。

配置步骤如下:

第一步:将手机sim卡放入短信猫内;

第二步:通过发货时自带的串口线(一端为公头,另一端为母头)将短信猫连接到AC设备后面的CONSOLE口上,注意把接口上的旋钮扭紧,确保串口线和短信Modem以及串口线和AC接触良好。

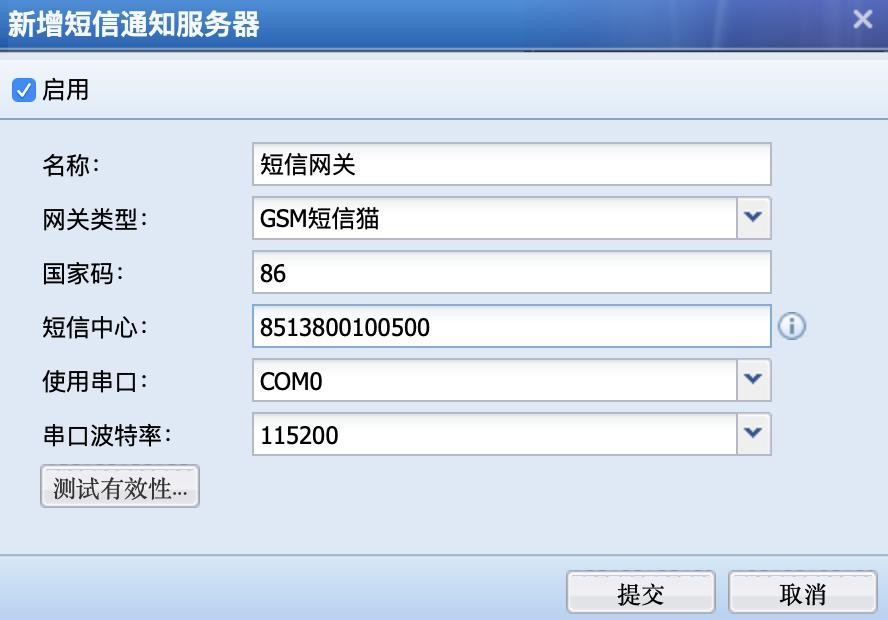

第三步:设置短信通知服务器,点击进入『系统管理』→『高级配置』→『通知设置』进行设置:

[网关类型]:选择短信猫类型,可以选择GSM短信猫和CDMA短信猫两种。

GSM短信猫:接GSM手机卡,一般是移动和联通的手机卡

CDMA短信猫:接CDMA手机卡,一般是电信的手机卡

[短信中心]:设置为当地短信服务运营商的短信服务号码,例如深圳移动手机卡对应的短信服务号码是:8613800755500。

[使用串口]:选择短信猫接的串口,第一个串口上就选择[COM0],以此类推。

[串口波特率]:设置短信猫通讯的波特率,一般为11520,可根据所使用的短信modem实际参数进行设置。

点击测试有效性,可以发送一条测试短信看下能否发送成功。

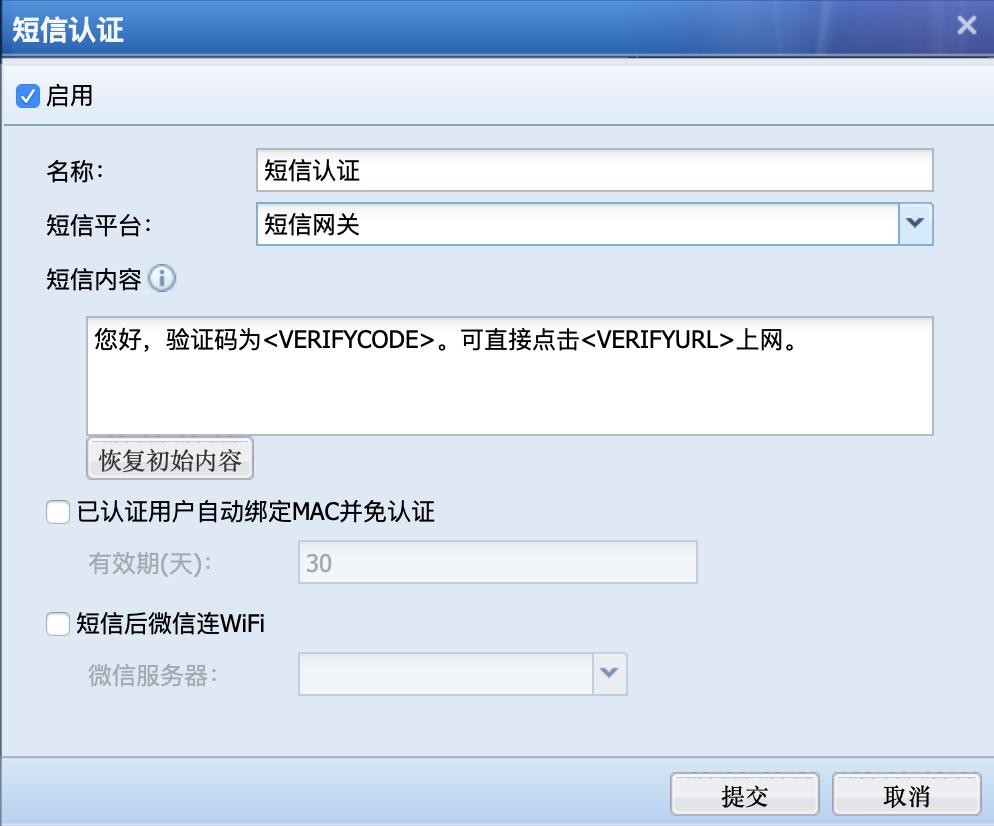

『认证服务器』→『短信认证』引用配置的短信平台:

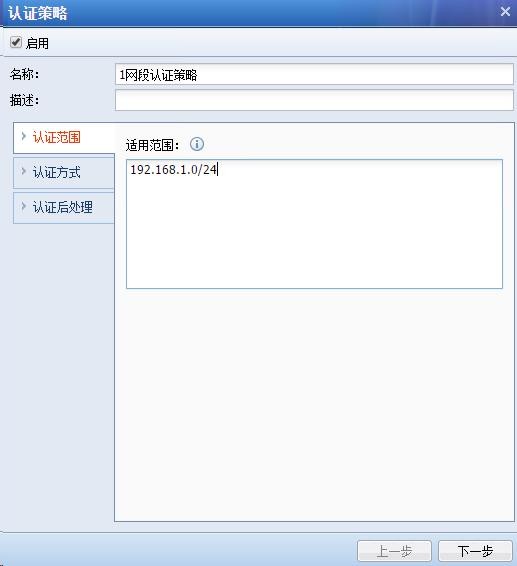

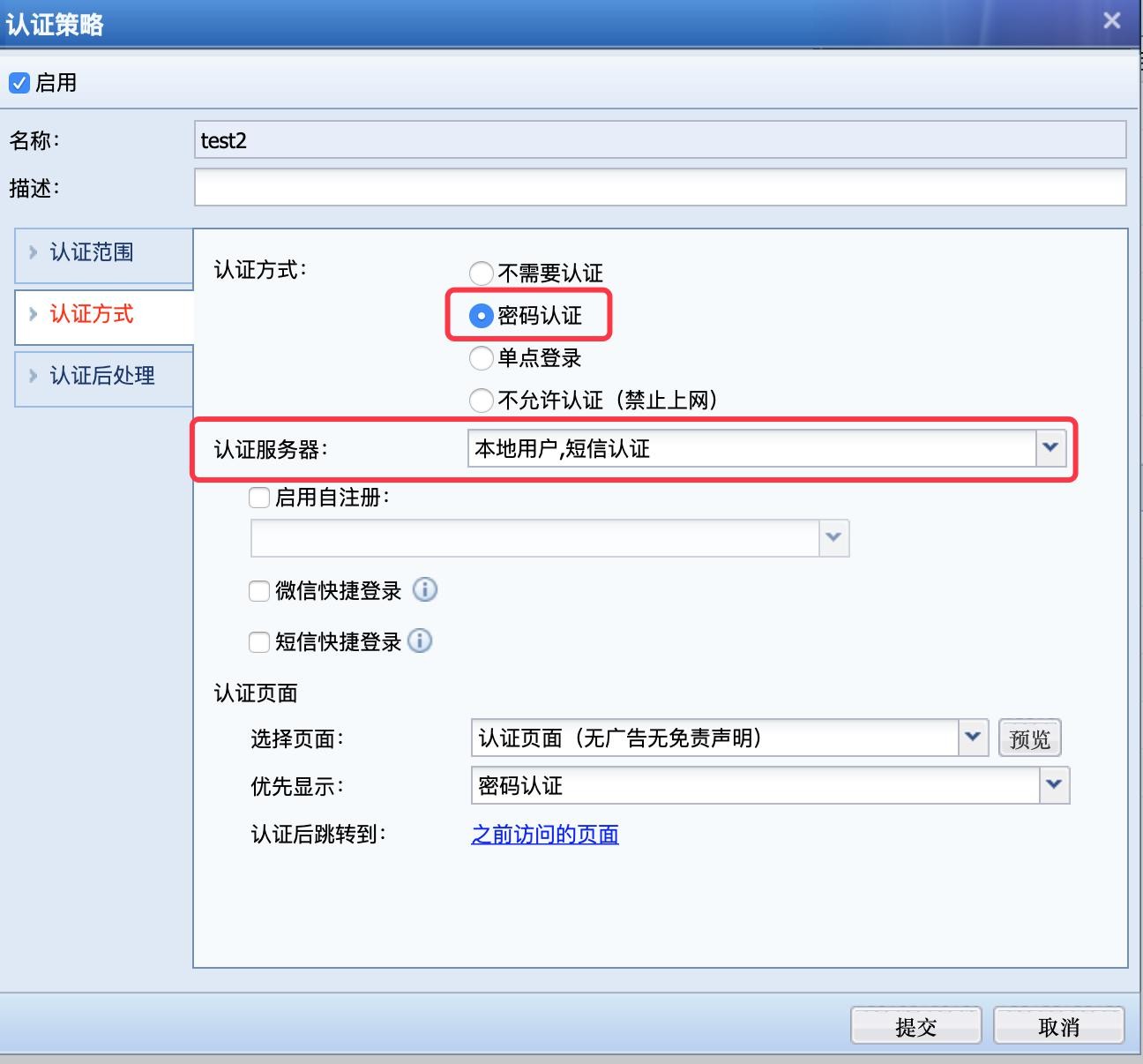

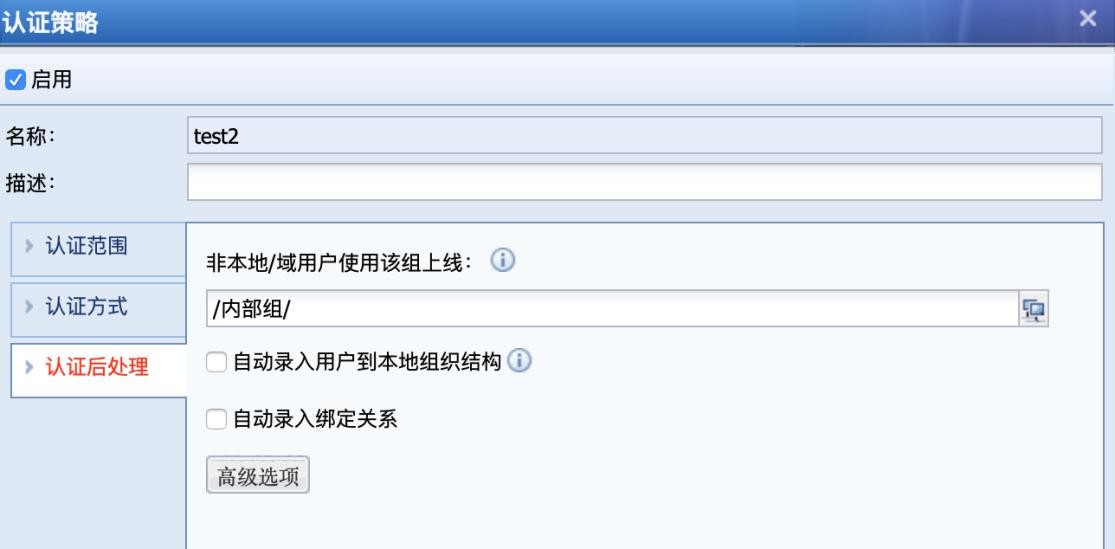

第四步:对用户启用短信认证,进入『portal认证』→『认证策略』→『新增认证策略』进行配置:

设置[认证范围],本例中应设置:192.168.1.0/24

[认证方式]:选择密码认证

[认证服务器]:选择本地用户和短信认证

[认证后处理]:短信认证的用户属于非本地、非域用户,选择“/访客/”组,则短信认证成功后使用访客组的权限上网。

内部员工使用本地账号认证,则使用本地用户的上网权限,不使用访客组的权限。

因为短信认证的用户不需要添加到AC本地的组织结构,所以此处不能勾选[自动录入用户到本地组织结构]。

第五步:创建公司内部员工使用的本地账号,进入『接入管理』→『用户管理』→『本地组/用户』,在这个页面创建本地组和本地认证账号。

第六步:终端通过AC上网,会重定向认证页面。

访客选择【短信认证】,输入手机号码后点击获取验证码按钮,短信模块会向填入的手机号码发送短信验证码,手机收到验证码后,填入让验证码点击登录即可通过认证。

如下图所示:

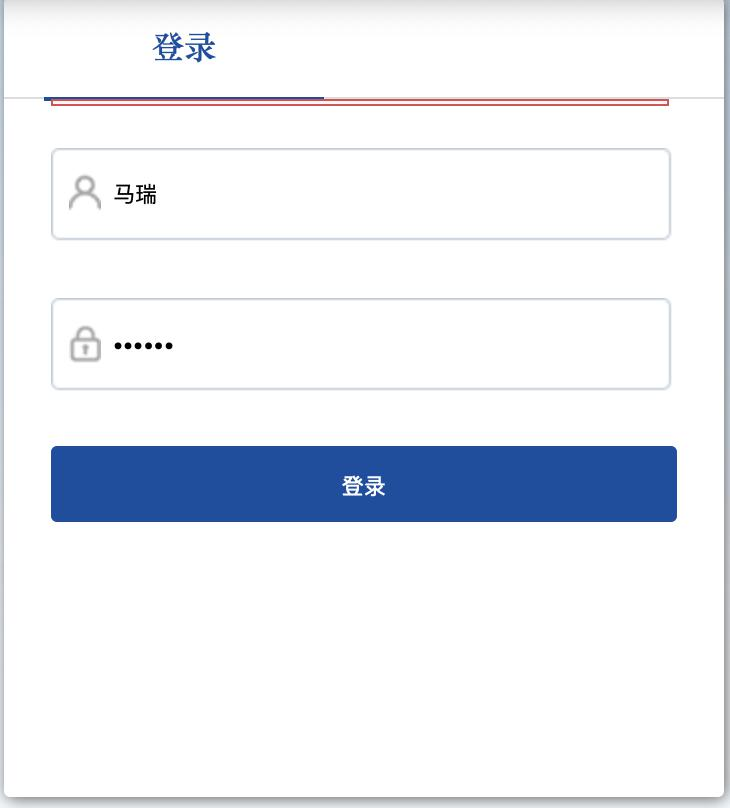

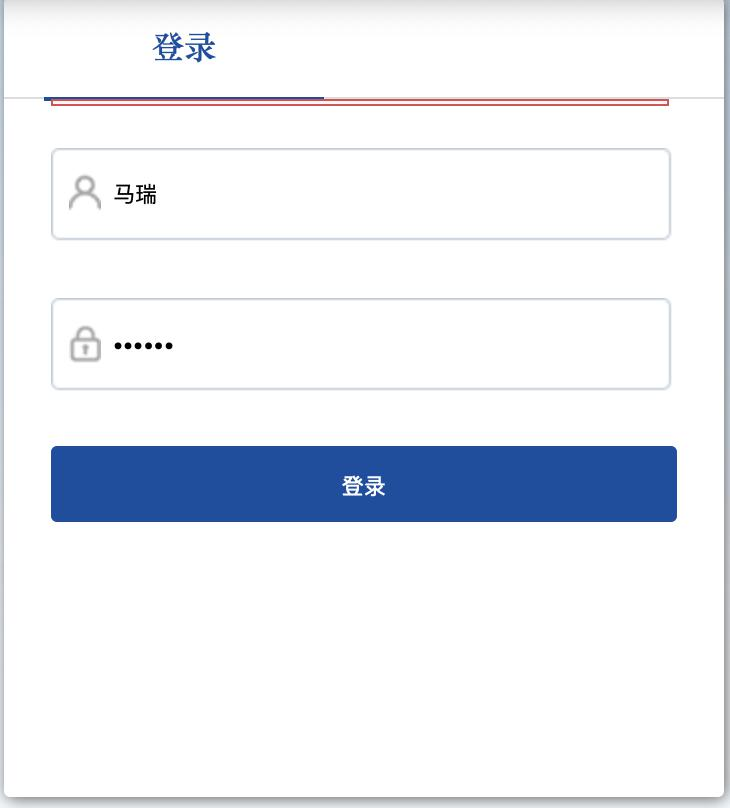

内部员工选择【密码认证】,输入本地账号和密码,点击登录通过认证,如下图所示:

通过安装在外部服务器的短信猫发送短信

SANGFOR短信猫既可以直接在AC设备上,也可以直接在一台PC上。接在PC上时需要PC上安装深信服科技公司提供的短信服务软件。发送短信时,由AC发送指令给PC,再由接在PC上的短信猫发送短信。

这种发短信方式的网络结构图如下:

配置案例:客户内网有一段地址:192.168.2.0/24网段,这段地址是通过DHCP自动分

配的,主要给来公司参观的访客使用,同时内部员工也有可能用到。

客户要求:所有使用这个网段的外来用户要用短信的方式进行认证,认证通过后用户名不添加到AC本地的组织结构,并使用“/访客/”组的权限上网,认证通过后,同一个终端下次再上网时就免认证了,免认证有效期为30天,并且免认证上网时需要弹出免认证提醒页面;使用这个网段的内部员工,因为在域服务器上有对应的用户名,则这部分用户可以使用域账号密码进行认证,认证通过后,使用域用户名的权限上网。

配置步骤如下:

第一步:将手机sim卡放入短信猫内;

第二步:短信猫通过发货时自带的串口线(一端为公头,另一端为母头)连接到短信服务器(电脑)的com口上,注意把接口上的旋钮扭紧,确保串口线和短信Modem以及串口线和短信服务器接触良好。

第三步:在短信服务器上安装深信服科技提供的软件安装包;

软件支持系统:WindowsXP、Windows2003简体32位和64位,windows7简体32位64位windows2008简体32位64位。

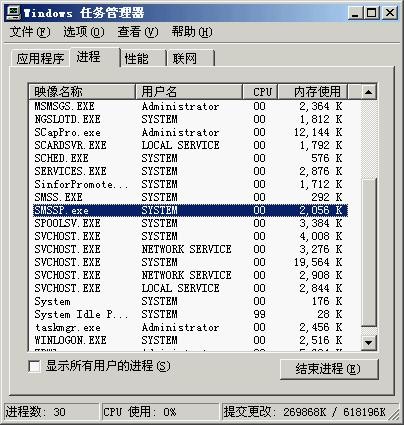

第四步:软件安装完成后,短信服务会以系统服务的形式自动运行,短信服务进程为“SMSSP.exe”;

如下图所示:

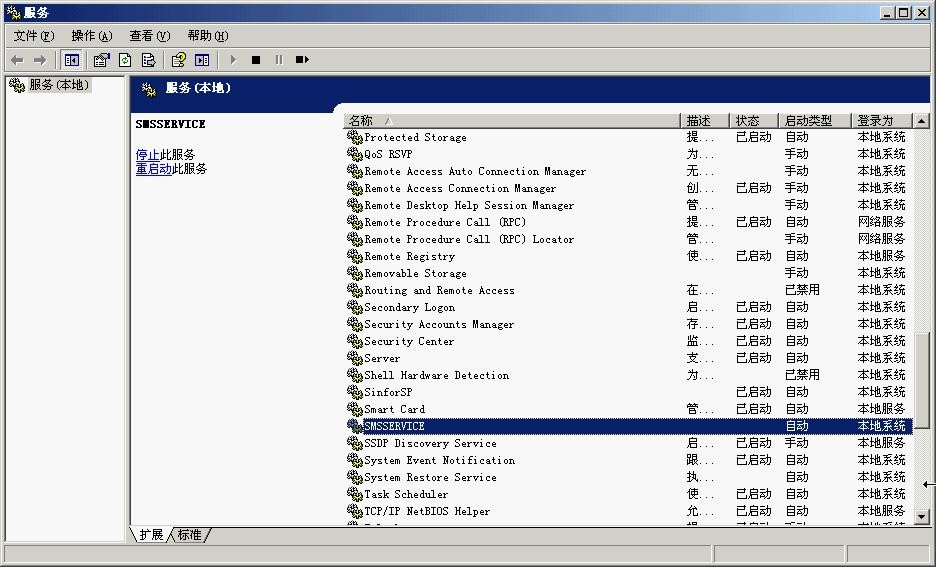

在服务列表中能够看到短信服务“SMSSERVICE”;如下图所示:

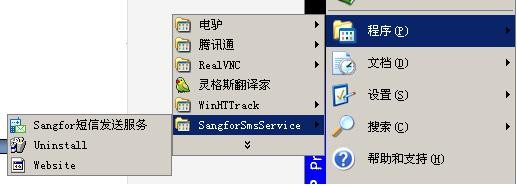

在系统的“开始”菜单打开短信服务软件的控制台,进行配置

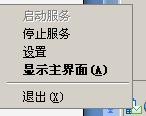

在系统桌面右下角的控制台能够看到当前短信服务的状态,左图为服务正常,右图为服务异常

如果软件安装好后,服务仍然显示停止,一般情况下是由于软件没有安装在系统盘下造成的,请把软件重新安装在默认路径下。

第五步:鼠标右键点击控制台,选择“设置”

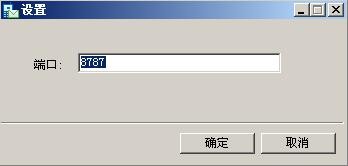

在软件服务的监听端口设置对话框里,设置好监听端口(TCP端口),如果服务器还提供其他服务,可以使用netstat–na查看服务器上已监听的端口,要保证设置的端口和这些服务的端口不冲突

如果短信服务器上装有防火墙软件,必须保证防火墙有放通此处设置的短信服务监听端口。

至此“外置短信服务器”设置完毕。

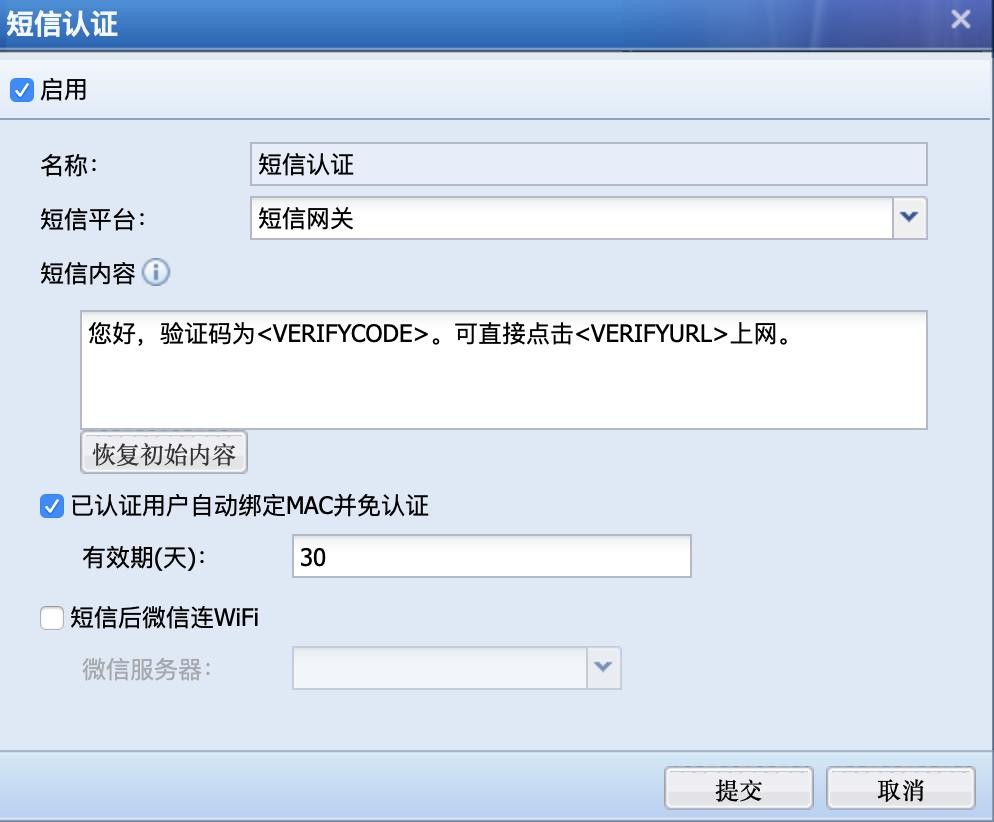

第六步:设置短信认证服务器,点击进入『portal认证』→『认证服务器』进行设置:

勾选[已认证用户自动绑定MAC并免认证],设置有效期为30天

第七步:内部员工要使用域账号登录,需要设置域服务器,点击进入『接入认证』→『portal认证』→『认证服务器』,点击添加LDAP服务器,配置LDAP服务器的相关参数,参考章节3.4.3.2.2.5。

第八步:因为要启用免认证功能,需要绑定MAC地址,如果内网到AC设备是纯二层环境,则无需其他设置。如果内网到AC是跨三层的环境,还需要设置跨三层取MAC,这种场景需要内网交换机支持SNMP。

进入『认证高级选项』→『跨三层取MAC』页面,配置三层交换机的IP、MAC及SNMP信息,参考章节3.4.3.3.3。

第九步:对用户启用短信认证,进入『portal认证』→『认证策略』→『新增认证策略』进行配置:

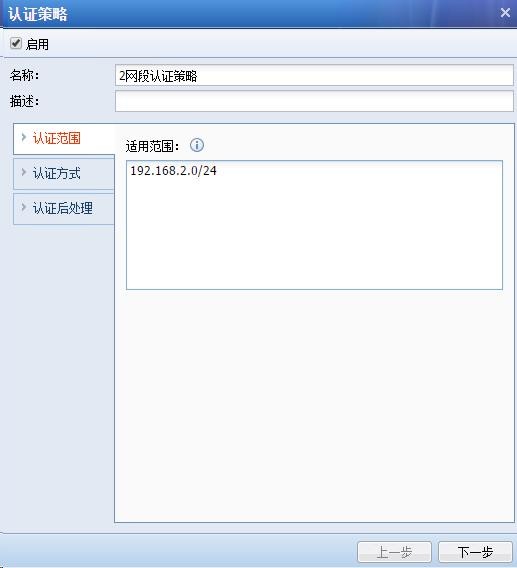

设置[认证范围],本例中应设置:192.168.2.0/24

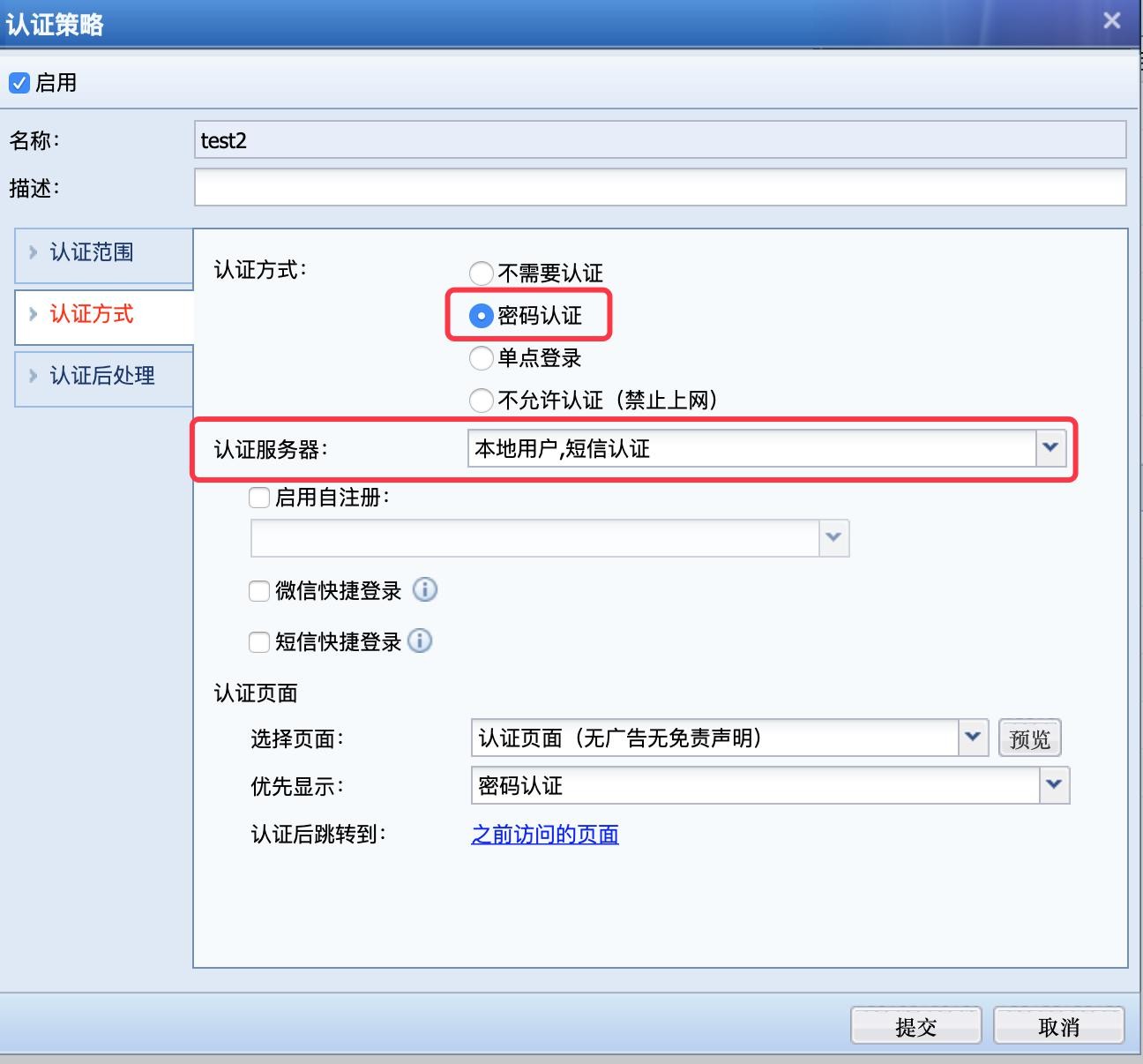

[认证方式]:选择密码认证

[认证服务器]:选择LDAP服务器和短信认证服务器

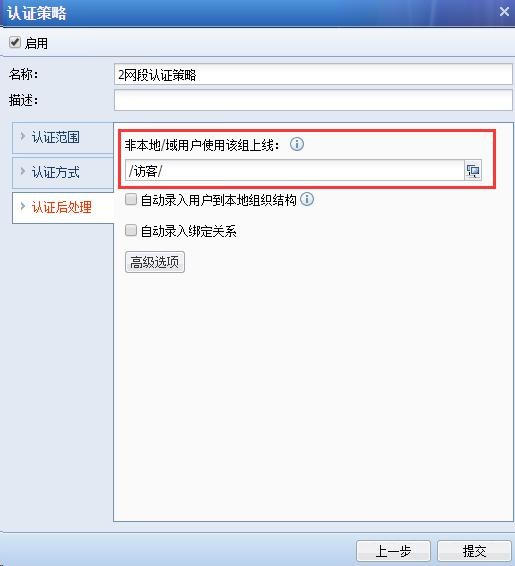

[认证后处理]:短信认证的用户属于非本地、非域用户,选择“/访客/”组,则短信认证成功后使用访客组的权限上网。

内部员工使用域账号认证,则使用域用户的上网权限,不使用访客组的权限。

因为短信认证的用户不需要添加到AC本地的组织结构,所以此处不能勾选[自动录入用户到本地组织结构]。

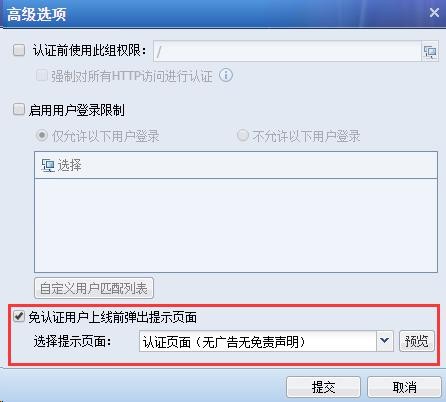

点击高级选项,勾选[免认证用户上线前弹出提示页面]

第十步:终端通过AC上网,会重定向认证页面。

访客选择【短信认证】,输入手机号码后点击获取验证码按钮,短信模块会向填入的手机号码发送短信验证码,手机收到验证码后,填入让验证码点击登录即可通过认证。

如下图所示:

内部员工选择【密码认证】,输入域账号和密码,点击登录通过认证,如下图所示:

短信免认证的用户上网时提示如下页面,点击立即上网后即可免认证上网:

微信及访客二维码认证

配置案例:客户内网环境中划分一个网段192.168.3.0/24,这个网段给微信认证和二维

码认证的用户使用。其中手机用户上网可以通过关注微信公众号用“点一点”和“微信连WI-FI”两种方式认证;PC用户上网时弹出二维码,使用二维码方式认证,需要找已经通过认证的手机用户扫描二维码上线。认证通过后用户不加入到AC本地组织结构,使用“/限制组/”的权限上网。

基本配置步骤:

1、申请微信公众账号,并在微信公众平台中启用开发者模式。

2、在『接入认证』→『portal认证』→『认证服务器』界面中添加微信认证服务器和二维码认证服务器。

3、在『portal认证』→『认证策略』界面针对192.168.3.0/24网段添加认证策略。

4、微信认证效果演示,演示手机“点一点”、“微信连WI-FI”。

5、二维码认证效果演示。配置步骤:

第一步:在微信公众平台中申请公众号申请微信公众账号:

打开https://mp.weixin.qq.com/点击右上方立即注册链接,按微信官方提示步骤,选择合适的账号并填写相关信息、上传所需材料完成注册。

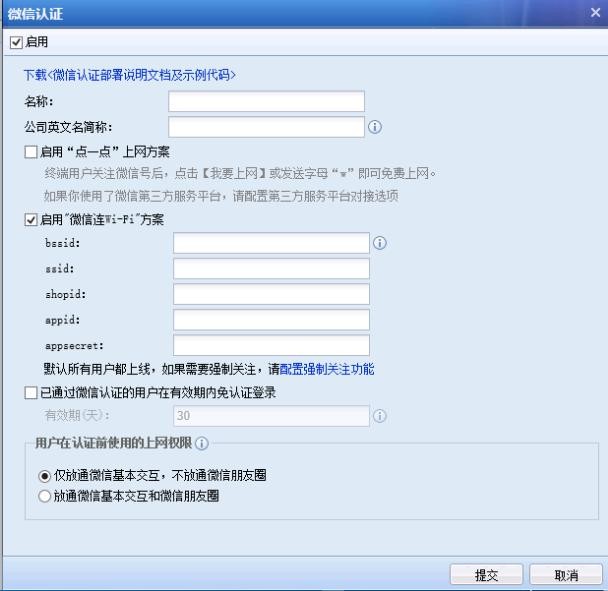

第二步:在『接入认证』→『portal认证』→『认证服务器』界面中添加微信认证服务器:

勾选[启用“点一点”上网方案]:

如果要使用微信第三方服务平台,则设置[第三方服务平台对接选项]示例代码和说明文档请在界面上下载:与第三方服务平台-开发者文档。

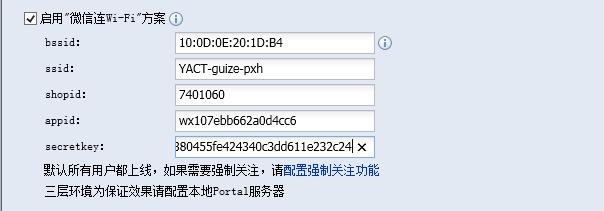

勾选[启用“微信连WIFI”上网方案]:

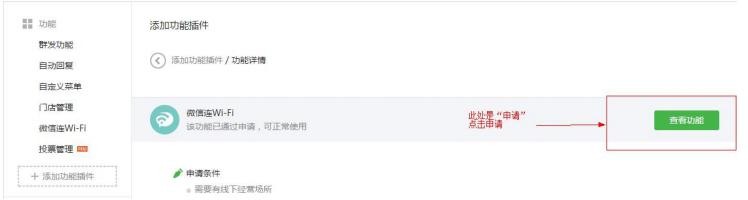

1、在公众平台申请开启微信连WIFI功能:

2、新建门店

3、添加设备

注意:网络名称和无线WIFI名称保持一致

4、获取ssid等信息

5、配置微信连WIFI策略

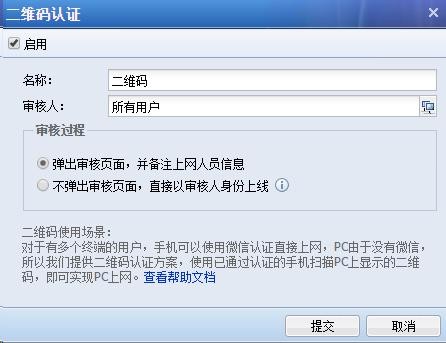

第三步:在『接入认证』→『portal认证』→『认证服务器』界面中添加二维码认证服务器:

[审核人]:本例中选择所有用户,即所有已通过认证的用户,用通过认证的手机扫描二维码,都可以使用二维码用户通过认证。如果要限制只有某些组和用户有审核权限,那么点击 ,在组织结构中进行选择。

,在组织结构中进行选择。

[审核过程]:选择[弹出审核页面,并备注上网人员信息]时由审核人扫描二维码通过认证后,审核人的手机会弹出页面,需要备注上网人员信息。

选择[不弹出审核页面,直接以审核人身份上线]时上网用户直接以审核人身份上网,使用的也是审核人的上网权限,这时要求审核人是公共账号。

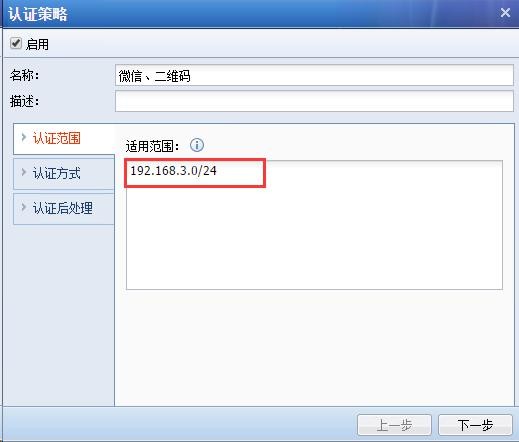

第四步:在『portal认证』→『认证策略』界面,添加认证策略。认证范围:

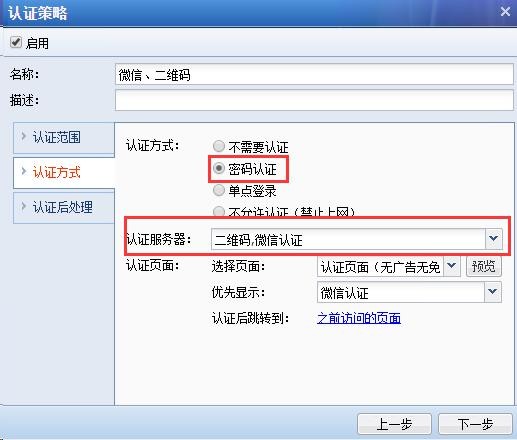

认证方式:选择密码认证,并选择微信服务器和二维码服务器

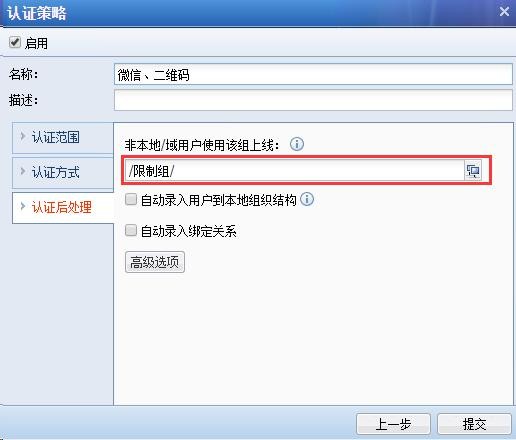

认证后处理:此例中微信、二维码认证的用户属于非本地、非域用户,选择“/限制组/”,则认证成功后使用限制组的权限上网。

因为微信和二维码认证的用户不需要添加到AC本地的组织结构,所以此处不能勾选[自动录入用户到本地组织结构]。

第五步:微信认证效果演示:

“点一点”用户认证效果:

1、顾客连接店内连接热点;浏览器弹出portal页面,提示顾客打开微信:

2、顾客打开微信,添加微信公众号关注:

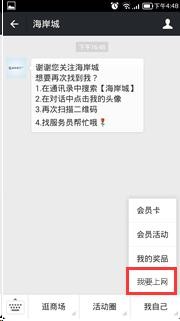

3、关注微信号后可以通过以下操作认证上网:

第一种:在微信公众号中,找到【我要上网】的菜单后点击,微信号返回可以上网的文字消息;这里的文字消息可以在『portal认证』→『认证页面定制』中自定义。

第二种:用户发送特定内容字母“w”后(大小写不敏感),微信号返回可以上网的文字消息。

“微信连WI-FI”用户认证的效果:

1、顾客进入店内,接入SSID,浏览器弹出微信连wifi——点击拉起微信客户端。

一键打开微信连WI-FI,然后点击【立即连接】,即可通过认证。

第六步:二维码认证效果演示:

用户进入店内用PC连接热点,PC或平板电脑用户打开浏览器,弹出认证页面,此时选择“二维码认证”:

找已经通过认证的手机,打开微信扫描二维码,扫码后PC提示“认证成功”即可上网。

密码认证

配置举例 1:客户内网 192.168.1.0/255.255.255.0 网段的电脑全部采用本地用户名密码的 认证方式,内网用户的 IP 是固定分配的,管理员希望把用户和 MAC 地址做绑定,即用户只 能在自己的电脑上登录,同时希望绑定 IP 和 MAC 的关系,确保内网用户上网不会随便修改 IP 地址,一旦用户随便修改了 IP,则在 AC 上认证不通过,无法上网。

第一步:客户需求是:192.168.1.0/255.255.255.0 网段的电脑全部采用用户名密码的认证方式。所以首先需要设置这个网段用户的认证方式。

在『用户认证』→『认证策略』中设置认证策略:

认证范围:设置 192.168.1.0/255.255.255.0

认证方式:设置密码认证,认证服务器选择本地用户

认证后处理:选择自动录入绑定关系,同时绑定用户和 MAC 地址的关系,绑定 IP 和MAC 地址的关系。

由于本地用户是管理员手动添加或导入的,不能自动录入组织结构,所以此处不用勾选[自动录入用户到本地组织结构]。

第二步:因为需要绑定 MAC 地址,如果内网到 AC 设备是纯二层环境,则无需其他设置。如果内网到 AC 是跨三层的环境,还需要设置跨三层取 MAC,这种场景需要内网交换机支持 SNMP。

进入『认证高级选项』→『跨三层取 MAC』页面,配置三层交换机的 IP、MAC 及 SNMP信息,参考章节 3.5.3.4。

第三步:在『用户管理』→『组/用户』→『本地用户』中添加本地用户组和本地用户。参考章节 3.5.3.1.1。

第四步:对应网段的用户上网时,打开网页,页面重定向到设备的认证页面。输入用户名和密码,点击登录。

认证成功后,在『用户管理』→『用户绑定』页面可以查看用户自动绑定了 MAC 地址。

在『用户管理』→『IP/MAC 绑定』页面可以查看到 IP、MAC 地址的绑定关系。

配置举例 2:客户内网 192.168.2.0/255.255.255.0 网段电脑使用密码认证的方式上网,部 分用户使用域账号认证,部分用户使用本地组账号认证,认证后自动绑定用户和 IP 关系, 并且启用免认证,用户一次登录后,在 10 天内有效,下次用同一 IP 上网不用重复登录。同 时使用这个网段 IP 上网时,限制只有域用户和本地“/上网组/”的用户可以认证,不属于这 个范围的其他用户不允许认证。

第一步:设置认证域服务器,点击进入『用户认证』→『外部认证服务器』进行设置(参见章节 3.5.2.2)。

第二步:客户需求是:192.168.2.0/255.255.255.0 网段的电脑采用本地密码和域服务器密码的认证方式。所以首先需要设置这个网段用户的认证方式。

在『用户认证』→『认证策略』中设置认证策略:

认证范围:设置 192.168.2.0/24

认证方式:设置密码认证,认证服务器选择本地用户和域服务器

认证后处理:选择自动录入绑定关系,同时绑定用户和 IP 地址的关系。

同时开启免认证,设置有效期为 10 天。

高级选项:启用用户登录限制,勾选[仅允许以下用户登录],选择域用户和本地“/上网组/”。

实现功能:使用这个网段 IP 上网时,限制只有域用户和本地“/上网组/”的用户可以认 证,不属于这个范围的其他用户不允许认证

第三步:在『用户管理』→『组/用户』→『本地用户』中添加本地用户组和本地用户。参考章节 3.5.3.1.1。

第四步:对应网段的用户上网时,打开网页,页面重定向到设备的认证页面。

本地用户输入本地账号和密码,点击登录。

域用户输入域账号和密码,点击登录